ڈراپ باکس

کلاؤڈ بیسڈ اسٹوریج سلوشن میں DLL ہائی جیکنگ انجیکشن اور کوڈ پر عمل درآمد کا خطرہ پایا گیا ہے: ڈراپ باکس۔ ڈراپ باکس کے ورژن 54.5.90 پر اثر پائے جانے کے بعد اس ہفتہ کے اوائل میں اس خطرے کا سامنا کرنا پڑا۔ اس کے بعد سے ، اس خطرے کی کھوج کی گئی ہے اور اس کی تحقیق کی گئی ہے ، اب اس سے صارفین کو محتاط رہنے کے ل information معلومات کی پہلی سطر میں جگہ بن گئی ہے۔

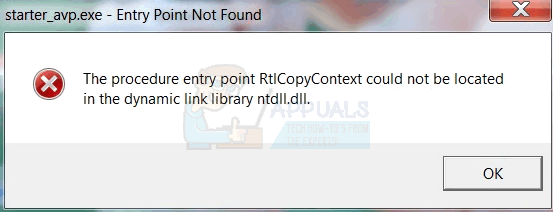

زیڈ ڈبلیو ایکس سیکیورٹی محقق کے ذریعہ شائع کردہ استحصال کی تفصیلات کے مطابق ، ڈراپ بوکس میں ونڈوز کے لئے خطرے کا سامنا کرنا پڑتا ہے ، اس درخواست کے ورژن .5.5..5.9090 in جو پہلے بیان ہوا ہے۔ خطرہ 4 خاص لائبریریوں میں لوپ سوراخوں اور تضادات سے نکلتا ہے۔ یہ لائبریریاں ہیں: cryptbase.dll، CRYPTSP.dll، msimg32.dll، اور netapi32.dll. خطرات ان لائبریریوں میں آسانی سے پیدا ہوتے ہیں اور اثر انداز ہوجاتے ہیں اور اسی لائبریریوں کی خرابی کا بھی سبب بنتے ہیں ، جس کے نتیجے میں ڈراپ باکس کلاؤڈ سروس کا مجموعی طور پر پیچھے ہٹ جاتا ہے۔

کمزوری دور سے فائدہ مند ہے۔ یہ غیر تصدیق شدہ بدنیتی پر مبنی حملہ آور کو ڈی ایل ایل کالوں میں ترمیم کرکے ڈی ایل ایل لوڈنگ خطرے کا فائدہ اٹھانے کی اجازت دیتا ہے تاکہ غلطی سے تیار کیا گیا ڈی ایل ایل فائل غلطی سے بلند اجازت ناموں کے ساتھ کھولا جاسکے (جیسا کہ سسٹم ڈی ایل ایل فائلوں کو دیا گیا ہے)۔ ایک صارف جس کا آلہ یہ استحصال کر رہا ہے اس وقت تک اس کا احساس نہیں ہوگا جب تک کہ اس سسٹم میں میلویئر انجیکشن لگانے کے لئے اس عمل کا استحصال نہ کیا جائے۔ DLL انجیکشن اور عملدرآمد اس صوابدیدی کوڈ کو چلانے کے لئے کسی صارف کے ان پٹ کی ضرورت کے بغیر ، پس منظر میں چلتا ہے۔

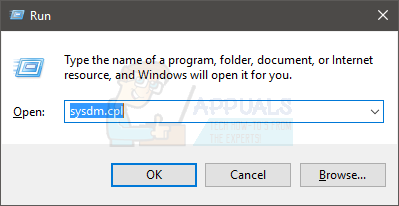

خطرے کو دوبارہ پیدا کرنے کے لئے ، تصور کا ثبوت یہ ہے کہ پہلے ایک بدنیتی پر مبنی DLL فائل کو ساتھ میں رکھنا چاہئے اور پھر اس کا نام بدل کر ایک روایتی ڈراپ باکس DLL فائل کی طرح نظر آنا چاہئے جس کی خدمت عام طور پر سسٹم میں کال کرے گی۔ اگلا ، اس فائل کو پروگرام فائلوں کے تحت ونڈوز سی ڈرائیو میں ڈراپ باکس فولڈر میں کاپی کرنا ضروری ہے۔ ایک بار جب اس تناظر میں ڈراپ باکس لانچ ہوجاتا ہے ، تو وہ نام کی دستاویزات کی ایک DLL فائل طلب کرے گا اور ایک بار جب اس کی جگہ پر بدنیتی والی فائل کو عنوان الجھن کے ذریعہ عمل میں لایا گیا تو ، تیار کردہ DLL پر موجود کوڈ پر عمل درآمد ہوجائے گا ، جس سے ریموٹ حملہ آور کو سسٹم تک رسائی حاصل ہوسکے گی۔ مزید ڈاؤن لوڈ کرنے اور میلویئر پھیلانے کے لئے۔

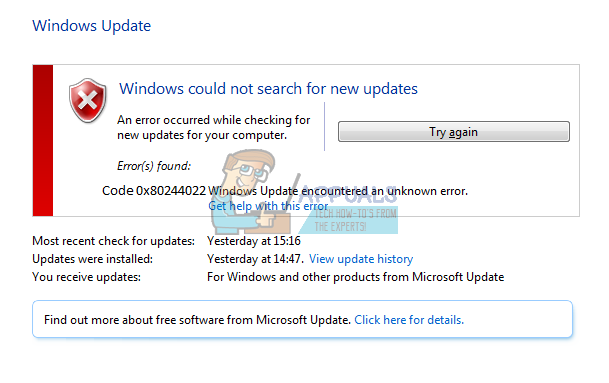

ان سب سے نمٹنے کے لئے ، بدقسمتی سے ، ابھی تک وینڈر کی طرف سے کوئی تخفیف اقدامات ، تکنیک یا تازہ کاری شائع نہیں کی گئی ہے لیکن اس طرح کے استحصال کے خطرے کی شدید درجہ حرارت کی سنگین درجے کی وجہ سے بہت جلد کسی تازہ کاری کی توقع کی جاسکتی ہے۔

ٹیگز ڈراپ باکس