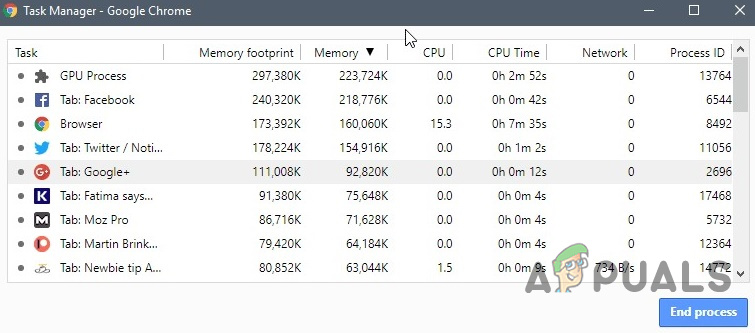

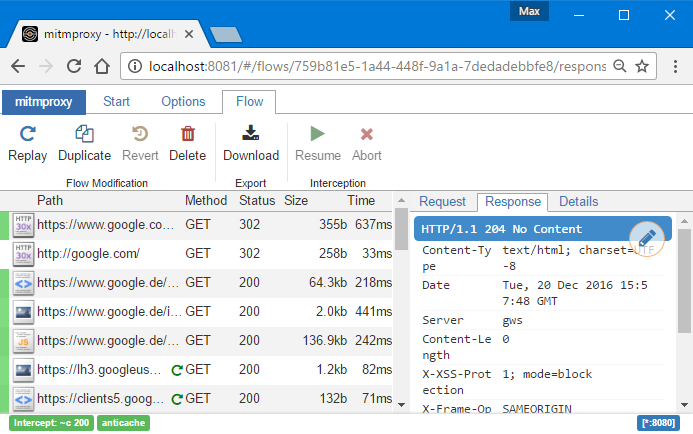

MITMWEB انٹرفیس. MITMProxy

CVE-2018-14505 Mitmproxy کے ویب پر مبنی صارف انٹرفیس ، mitmweb میں پائے جانے والے خطرے کو لیبل دیا گیا تھا۔ اس خطرے کا آغاز ابتدائی طور پر پراگ میں جوزف گجدوسک نے کیا تھا جس نے بتایا ہے کہ ڈیٹ این ایس کے مٹ ویم انٹرفیس میں ریندنگ کے خلاف تحفظ کی عدم دستیابی سے اعداد و شمار تک رسائی حاصل کرنے والی ویب سائٹ ہوسکتی ہے یا اسکرپٹ تشکیل کا آپشن ترتیب دے کر فائل سسٹم پر دور سے صوابدیدی ازگر اسکرپٹ چلا سکتا ہے۔

گجدوسک نے ممکنہ استحصال کی نمائش کے لئے تصور کا ایک ثبوت بھی فراہم کیا تھا۔

تصور کا یہ ثبوت ٹریوس اورمنڈی کے ذریعہ ایک اور قریب سے وابستہ تصوراتی اصول کے ساتھ مبنی تھا۔

ایسا لگتا ہے کہ اس کو فوری طور پر کم کرنے کا بہترین طریقہ یہ ہے کہ ہوسٹ نام کا میچ بنائیں ('لوکل ہسٹ | d + . d + . d + . d +)' تاکہ صارفین DNS ری مائنڈ خطرے سے بچ سکیں جب تک کہ وہ اس تک رسائی حاصل کرنے کے قابل ہوں۔ دوسرے میزبانوں کی طرف سے بھی mitmweb. مزید مستقل حل میں ایک جپٹی اسٹائل حل اپنانے کی ضرورت ہوگی جس میں ویب انٹرفیس پاس ورڈ سے محفوظ ہوگا اور ویب براؤزر ڈاٹ کال پر ایک ٹوکن تک رسائی حاصل کرے گا۔ ہوسٹ ہیڈر پر مبنی وائٹ لسٹ کو بھی اسی اثر کو حاصل کرنے کے لئے لاگو کیا جاسکتا ہے جس سے لوکل ہوسٹ یا IP ایڈریس کو بطور ڈیفالٹ رسائی حاصل ہوسکتی ہے۔ ایک ipv6 کی حمایت کوڈ ڈی این ایس ری بینڈنگ کے خلاف تحفظ کو بہتر بنانے کے لئے mitmproxy ڈویلپر اور پی ایچ ڈی کے طالب علم میکسمیلیئن ہلز نے CVE MITER کے ساتھ اس خطرے کی رجسٹریشن کے جواب میں لکھا تھا۔