ایپل ، انکارپوریٹڈ ، سی نیٹ

اگرچہ میکوس محفوظ یونکس ماحول کے بطور کام کرنے کی شہرت رکھتا ہے ، ایسا لگتا ہے کہ تیسری پارٹی کے ڈویلپرز نظریاتی طور پر آپریٹنگ سسٹم کی سیکیورٹی خدمات کو چکانے کے لئے ایپل کے کوڈ سائن ان API کا استعمال کرسکتے ہیں۔ اس کے بعد یہ ٹولز غلط طور پر یقین کر سکتے ہیں کہ ایمبیڈڈ بدنیتی کوڈ پر ایپل نے دستخط کیے تھے اور لہذا اس کے قطع نظر اس کو چلانے میں محفوظ ہے۔

غیر اعتماد والے کوڈ کو ختم کرنے کے لئے کوڈ پر دستخط کرنے کا ایک بہترین طریقہ ہے تاکہ کسی سسٹم پر چلنے والے واحد عمل وہ ہیں جو عمل میں ل to محفوظ ہیں۔ میک او ایس اور آئی او ایس دونوں ہی دستخطوں کا استعمال مچ او او بائنری کے ساتھ ساتھ درخواست کے بنڈل کی تصدیق کے ل to کرتے ہیں ، لیکن ایسا لگتا ہے کہ ماہرین کے شروع میں ہی اس نظام کو کمزور کرنے کا ایک طریقہ مل گیا ہے۔

انفوسیک محققین کے مطابق ، سیکیورٹی مصنوعات کی بھاری اکثریت کرپٹوگرافک دستخطوں کی توثیق کرنے کا ایک غلط طریقہ استعمال کرتی ہے ، جس کی وجہ سے وہ ممکنہ طور پر دستخط شدہ کوڈ کو ایپل کے دستخط کے طور پر دیکھ سکتے ہیں۔

ایسا لگتا ہے کہ ایپل کے اپنے اوزاروں نے ، تاہم ، APIs کو صحیح طور پر نافذ کیا ہے۔ اس وجہ سے خطرے کا استحصال کرنے کا طریقہ تھوڑا سا عجیب ہے اور کم از کم اس بات پر انحصار کرتا ہے کہ کس طرح چربی بائنریز کام کرتی ہے۔

مثال کے طور پر ، ایک سیکیورٹی محقق نے ایک جائز پروگرام کو ایپل کے ذریعہ دستخط کیا اور اسے ایک بائنری کے ساتھ ملایا جو i386 مرتب کیا گیا تھا لیکن x86_64 سیریز میکنٹوش کمپیوٹرز کے لئے تھا۔

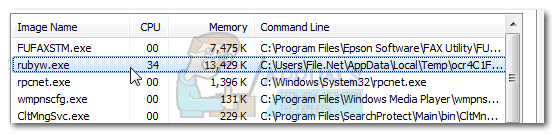

لہذا کسی حملہ آور کو صاف ستھرا میکوس کی تنصیب سے ایک جائز بائنری لینا ہوگی اور پھر اس میں کچھ شامل کرنا پڑے گا۔ اس کے بعد نئی بائنری میں سی پی یو ٹائپ لائن کو کچھ عجیب اور غلط بات پر مرتب کرنا ہوگا تاکہ ایسا لگتا ہو کہ یہ میزبان چپ سیٹ کا ہی نہیں ہے کیونکہ اس سے دانا کو جائز کوڈ کو چھوڑنے اور من مانی پر عملدرآمد شروع کرنے کی ہدایت ہوگی۔ عمل جو بعد میں لائن کے نیچے شامل کیے جاتے ہیں۔

تاہم ، ایپل کے اپنے انجینئر اس خطرہ کو اتنا خطرہ نہیں دیکھتے ہیں جتنا اس تحریر کے وقت تک ہے۔ صارفین کو استحصال کی تنصیب کی اجازت دینے کیلئے اسے سوشل انجینئرنگ یا فشنگ اٹیک کی ضرورت ہوگی۔ اس کے باوجود ، تیسرے فریق کے متعدد ڈویلپرز نے یا تو پیچ جاری کیے ہیں یا انہیں جاری کرنے کا منصوبہ بنایا ہے۔

حفاظتی اوزار کو متاثر کرنے والے صارفین کو درخواست کی جاتی ہے کہ مستقبل میں آنے والی پریشانیوں کو روکنے کے لئے پیچ جلد دستیاب ہوجائیں ، حالانکہ اس استحصال کا ابھی تک کوئی معروف استعمال سامنے نہیں آیا ہے۔

ٹیگز ایپل سیکیورٹی میکوس![[فکس] ایک ایکس بکس ون گیم لانچ کرتے وقت 0X803F800B خرابی](https://jf-balio.pt/img/how-tos/44/0x803f800b-error-when-launching-xbox-one-game.png)

![ونڈوز 10 اسٹارٹ مینو کام نہیں کررہا ہے [درست کریں]](https://jf-balio.pt/img/how-tos/39/windows-10-start-menu-not-working.jpg)