انٹیل

انٹیل سی پی یو ، خاص طور پر سرورز اور مین فریموں میں استعمال ہونے والے ، سیکیورٹی کی خرابی کا شکار ہیں جو حملہ آوروں کو ڈیٹا پر کارروائی کرنے کی اجازت دیتا ہے۔ سرور گریڈ انٹیل ژون اور اسی طرح کے دوسرے پروسیسرز کے اندر موجود سیکیورٹی مسئلے سے حملہ آوروں کو ممکنہ طور پر سائڈ چینل حملہ کرنے کی اجازت مل سکتی ہے جس سے اندازہ ہوسکتا ہے کہ سی پی یو کیا کام کر رہا ہے اور اعداد و شمار کو سمجھنے اور اسے لینے میں مداخلت کرسکتا ہے۔

ایمسٹرڈیم میں وریجی یونیورسٹی کے محققین نے بتایا کہ انٹیل کے سرور گریڈ پروسیسر خطرے سے دوچار ہیں۔ انہوں نے اس خامی کو ڈب کیا ہے ، جسے شدید درجہ بندی کیا جاسکتا ہے ، جیسا کہ نیٹ سی اے ٹی۔ خطرے سے حملہ آوروں کے لئے امکانات کھل جاتے ہیں CPUs چلانے کے عمل میں ٹیپ کرنے اور ڈیٹا کا اندازہ لگانے کیلئے۔ حفاظتی نقص کا دور سے فائدہ اٹھایا جاسکتا ہے اور وہ کمپنیاں جو ان انٹیل زیون پروسیسرز پر انحصار کرتی ہیں وہ صرف اپنے سرورز اور مین فریموں کی نمائش کو کم کرنے کی کوشش کرسکتی ہیں تاکہ حملوں اور ڈیٹا چوری کی کوششوں کے امکانات کو محدود کیا جاسکے۔

انٹیل ژون سی پی یوز کے ساتھ ڈی ڈی آئی او اور آر ڈی ایم اے ٹیکنالوجیز ناقابل برداشت:

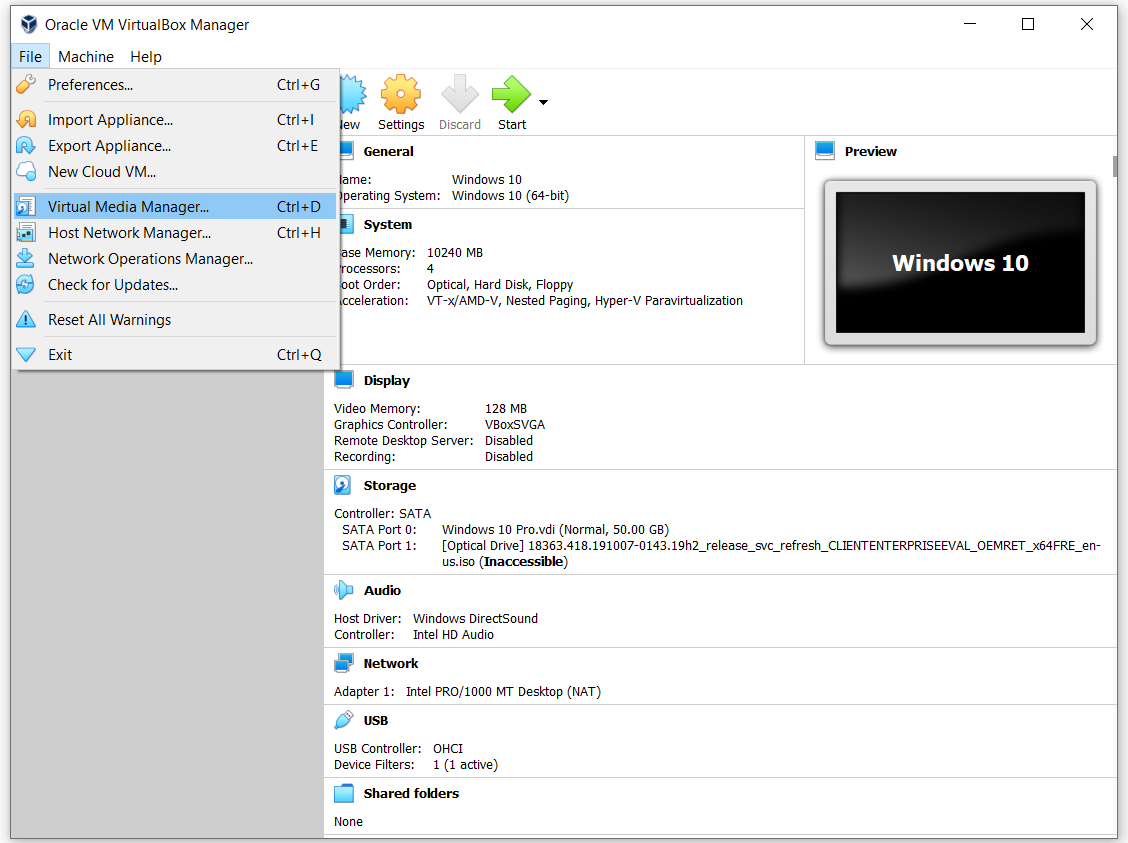

وریجے یونیورسٹی کے سیکیورٹی محققین نے تفصیلات میں سیکیورٹی کے خطرات کی تحقیقات کیں اور یہ دریافت کیا کہ صرف چند مخصوص انٹیل زینن سی پی یو متاثر ہوئے ہیں۔ زیادہ اہم بات یہ ہے کہ ، ان سی پی یوز کو دو مخصوص انٹیل ٹیکنالوجیز رکھنے کی ضرورت تھی جن کا استحصال کیا جاسکتا ہے۔ محققین کے مطابق حملے کو بنیادی طور پر ژیان سی پی یو لائن میں پائی جانے والی دو انٹیل ٹیکنالوجیز کی ضرورت تھی: ڈیٹا ڈائرکٹ I / O ٹکنالوجی (DDIO) اور ریموٹ ڈائریکٹ میموری میموری (RDMA) ، کامیاب ہونے کے ل.۔ کے بارے میں تفصیلات ایک تحقیقی مقالے میں نیٹکاٹ کی کمزوری دستیاب ہے . سرکاری طور پر نیٹکیٹ سیکیورٹی کی خرابی کو ٹیگ کیا گیا ہے CVE- 2019-11184 .

انٹیل ہوتا ہے انٹیل سیون CPU لائن اپ میں سے کچھ میں سیکیورٹی کے خطرے کا اعتراف کیا . کمپنی نے ایک سیکیورٹی بلیٹن جاری کیا جس میں بتایا گیا ہے کہ نیٹکیاٹ Xeon E5 ، E7 ، اور ایس پی پروسیسرز کو متاثر کرتا ہے جو DDIO اور RDMA کی حمایت کرتے ہیں۔ خاص طور پر ، DDIO کے ساتھ ایک بنیادی مسئلہ ضمنی چینل کے حملوں کو قابل بناتا ہے۔ انٹیل زینن سی پی یو میں 2012 سے ڈی ڈی آئی او عام ہے۔ دوسرے لفظوں میں ، سرور اور مین فریموں میں اس وقت استعمال ہونے والے کئی پرانے سرور گریڈ انٹیل ژون سی پی یو خطرے کا شکار ہوسکتے ہیں۔

انفوسیک گرو کہتے ہیں کہ کسی کے ایس ایس ایچ پاس ورڈ کا پتہ لگانا ممکن ہے کیونکہ وہ اسے انٹیل کی نیٹ ورکنگ ٹکنالوجی میں دلچسپ سائیڈ چینل کے خطرے کا فائدہ اٹھا کر نیٹ ورک کے ٹرمینل میں ٹائپ کرتے ہیں۔ https://t.co/X0jZpgCSks اور انٹیل سی پی یو کیڑے تحائف آتے رہتے ہیں۔

- یونکسورس کا بہترین لینکس بلاگ (@ اینکسکرافٹ) 10 ستمبر ، 2019

دوسری طرف ، وریجی یونیورسٹی کے محققین کا کہنا ہے کہ آر ڈی ایم اے ان کے نیٹ سی اے ٹی کے استحصال کی اجازت دیتا ہے کہ 'ہدف سرور پر نیٹ ورک کے پیکٹوں کی نسبتہ میموری کی جگہ پر جراحی سے قابو پاسکے۔' سیدھے الفاظ میں ، یہ حملے کا ایک اور دوسرا طبقہ ہے جو سی پی یو کے چلائے جانے والے عمل سے نہ صرف معلومات کو چھٹکارا دے سکتا ہے ، بلکہ یہ اس میں بھی ہیرا پھیری کرسکتا ہے۔

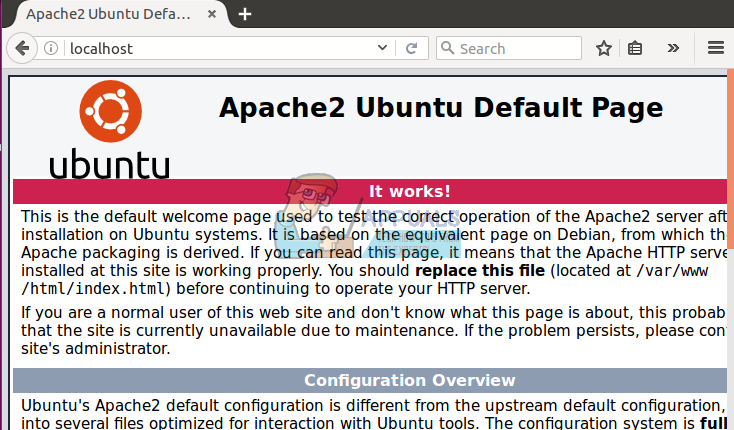

کمزوری کا مطلب یہ ہے کہ نیٹ ورک پر عدم اعتماد والے آلات 'اب ایس ایس ایچ سیشن میں کلیدی اسٹروکس جیسے حساس ڈیٹا کو کسی مقامی رسائی کے بغیر ریموٹ سرورز سے لیک کرسکتے ہیں۔' یہ کہنے کی ضرورت نہیں ہے کہ یہ سیکیورٹی کا ایک بہت بڑا خطرہ ہے جس سے ڈیٹا کی سالمیت کو خطرہ ہے۔ اتفاقی طور پر ، وریجی یونیورسٹی کے محققین نے رواں سال جون کے مہینے میں انٹیل زینن سی پی یوز کے اندر اندر نہ صرف انٹیل کو بلکہ ڈچ نیشنل سائبر سیکیورٹی سنٹر کو بھی حفاظتی خطرات سے آگاہ کیا تھا۔ انٹیل کے ساتھ تشویش اور کمزوری کے انکشاف کو مربوط کرنے کے لئے ، یونیورسٹی کو ایک فضل بھی ملا۔ صحیح رقم کا انکشاف نہیں کیا گیا ہے ، لیکن مسئلے کی شدت کو دیکھتے ہوئے ، یہ خاطر خواہ ہوسکتی ہے۔

نیٹکیٹ سیکیورٹی کے خرابی کے خلاف کیسے حفاظت کی جائے؟

فی الحال ، نیٹ کوٹ سیکیورٹی کے خطرے سے بچانے کا واحد یقینی طریقہ یہ ہے کہ ڈی ڈی آئی او خصوصیت کو پوری طرح سے غیر فعال کردیا جائے۔ مزید یہ کہ محققین خبردار کر رہے ہیں کہ متاثرہ انٹیل ژون پروسیسر والے صارفین کو بھی محفوظ رہنے کے لئے آر ڈی ایم اے کی خصوصیت کو غیر فعال کرنا چاہئے۔ یہ بتانے کی ضرورت نہیں ، کئی سسٹم ایڈمنسٹریٹر اپنے سرورز میں ڈی ڈی آئی او کو ترک نہیں کرنا چاہتے ہیں کیونکہ یہ ایک اہم خصوصیت ہے۔

انٹیل نے نوٹ کیا ہے کہ زیون سی پی یو صارفین کو 'غیر یقینی نیٹ ورکس سے براہ راست رسائی کو محدود کرنا چاہئے' اور 'ٹائم ٹائم حملوں سے مزاحم سوفٹویئر ماڈیولز کو استعمال کرنا چاہئے ، اس کے ساتھ مستقل ٹائم اسٹائل کوڈ استعمال کریں۔' تاہم ، وریجی یونیورسٹی کے محققین نے اصرار کیا ہے کہ محض سوفٹ ویئر ماڈیول نیٹکیٹ کے خلاف صحیح معنوں میں دفاع نہیں کرسکے گا۔ ماڈیول ، تاہم ، مستقبل میں اسی طرح کے کارناموں میں مدد کرسکتے ہیں۔

ٹیگز انٹیل