ونڈوز 10

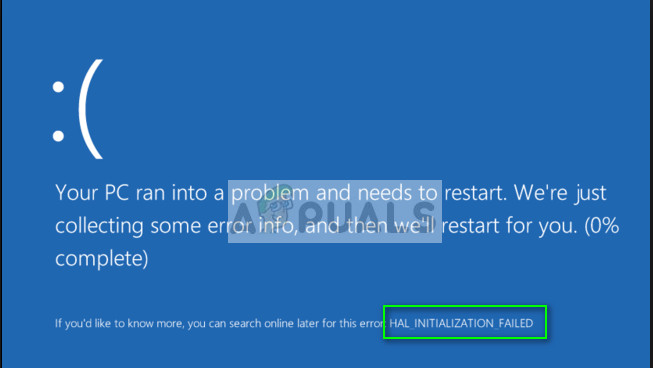

ونڈوز 10 کے تازہ ترین ایڈیشن ، یعنی v1903 اور v1909 ، میں استحصالی سیکیورٹی کا خطرہ ہے جس کا استعمال سرور میسج بلاک (ایس ایم بی) پروٹوکول کے استحصال کے لئے کیا جاسکتا ہے۔ SMBv3 سرورز اور مؤکلوں کو کامیابی کے ساتھ سمجھوتہ کیا جاسکتا ہے اور صوابدیدی کوڈ کو چلانے کے لئے استعمال کیا جاسکتا ہے۔ اس سے بھی زیادہ اہم بات یہ ہے کہ سیکیورٹی کے خطرے کو دور کرنے کے لئے چند آسان طریقوں کا استعمال کیا جاسکتا ہے۔

مائیکروسافٹ نے مائیکروسافٹ سرور میسج بلاک 3.1.1 (ایس ایم بی) پروٹوکول میں سکیورٹی کی ایک نئی کمزوری کا اعتراف کیا ہے۔ ایسا لگتا ہے کہ کمپنی نے اس ہفتے کے پیچ پیچ منگل کی تازہ کاریوں کے دوران غلطی سے اس کی تفصیلات لیک کردی تھیں۔ خطرے کا دور سے فائدہ اٹھایا جاسکتا ہے ایس ایم بی سرور یا کلائنٹ پر کوڈ پر عمل درآمد کرنا۔ بنیادی طور پر ، یہ آر سی ای (ریموٹ کوڈ عملدرآمد) بگ ہے۔

مائیکروسافٹ نے ایس ایم بی وی 3 کے اندر سیکیورٹی کے خرابی کی تصدیق کردی:

ایک ___ میں سیکیورٹی ایڈوائزری کل شائع ہونے والے ، مائیکرو سافٹ نے وضاحت کی کہ کمزوری ونڈوز 10 اور ونڈوز سرور کے ورژن 1903 اور 1909 کو متاثر کرتی ہے۔ تاہم ، کمپنی نے فوری طور پر یہ بتانے کی کوشش کی کہ اس خامی کا ابھی تک استحصال نہیں ہوا ہے۔ اتفاقی طور پر ، کمپنی نے مبینہ طور پر CVE-2020-0796 کے بطور ٹیگ کردہ سیکیورٹی کے خطرے سے متعلق تفصیلات کو فاش کردیا۔ لیکن ایسا کرتے وقت ، کمپنی نے کوئی تکنیکی تفصیلات شائع نہیں کی۔ مائیکرو سافٹ نے بگ کو بیان کرنے کے لئے صرف مختصر خلاصے کی پیش کش کی۔ اسی طرح ، متعدد ڈیجیٹل سیکیورٹی پروڈکٹ کمپنیاں جو کمپنی کے ایکٹیو پروٹیکشن پروگرام کا حصہ ہیں اور بگ کی معلومات تک جلد رسائی حاصل کرتی ہیں ، معلومات شائع کرتی ہیں۔

CVE-2020-0796 - ایک 'قابل قابل' SMBv3 خطرہ۔

زبردست…

pic.twitter.com/E3uPZkOyQN

- میلویئر ہنٹرٹیم (malwrhunterteam) 10 مارچ ، 2020

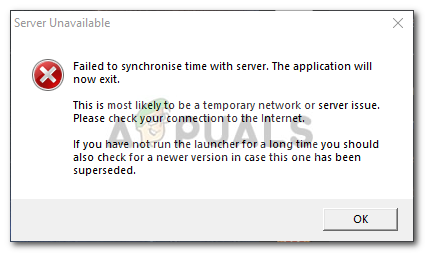

یہ نوٹ کرنا ضروری ہے کہ SMBv3 حفاظتی مسئلے میں ابھی تک کوئی پیچ تیار نہیں ہے۔ یہ ظاہر ہے کہ مائیکرو سافٹ نے ابتدائی طور پر اس خطرے کے خاتمے کے لئے ایک پیچ جاری کرنے کا ارادہ کیا تھا لیکن ایسا نہ ہوسکا ، اور پھر صنعت کے شراکت داروں اور دکانداروں کو اپ ڈیٹ کرنے میں ناکام رہا۔ اس کی وجہ سے حفاظتی خطرے کی اشاعت ہوئی جس کا فائدہ اب بھی جنگل میں لیا جاسکتا ہے۔

حملہ آور ایس ایم بی وی 3 سیکیورٹی کے کمزوری کا استحصال کیسے کرسکتا ہے؟

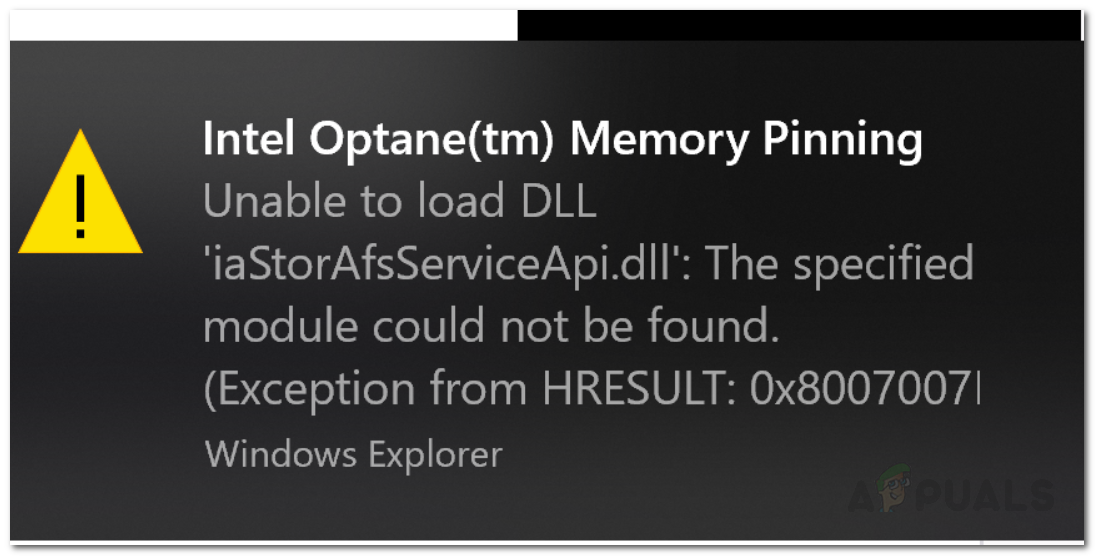

جب کہ تفصیلات اب بھی سامنے آرہی ہیں ، ونڈوز 10 ورژن 1903 ، ونڈوز سرور v1903 (سرور کور انسٹالیشن) ، ونڈوز 10 v1909 ، اور ونڈوز سرور v1909 (سرور کور انسٹالیشن) چلانے والے کمپیوٹر سسٹم متاثر ہوئے ہیں۔ تاہم ، اس بات کا کافی امکان ہے کہ ونڈوز OS کے ابتدائی تکرار بھی خطرے سے دوچار ہوسکتے ہیں۔

مائیکرو سافٹ کے ایس ایم بی وی 3 کے نفاذ میں ایک اہم مسئلے پراسرار حالات میں شائع کیا گیا تھا۔ https://t.co/8kGcNEpw7R

- زیک وائٹیکر (@ زیک وائٹیکر) 11 مارچ ، 2020

ایس ایم بی وی 3 سیکیورٹی کے کمزور ہونے کے بنیادی تصور اور اس کی نوعیت کی وضاحت کرتے ہوئے مائیکرو سافٹ نے نوٹ کیا: “ایس ایم بی سرور کے خلاف پائے جانے والے خطرے کا استحصال کرنے کے لئے ، ایک غیر اعلانیہ حملہ آور خصوصی طور پر تیار کردہ پیکٹ کو ایک ہدف بنا ہوا ایس ایم بی وی 3 سرور بھیج سکتا ہے۔ کسی ایس ایم بی کلائنٹ کے خلاف پائے جانے والے خطرے سے فائدہ اٹھانے کے ل an ، غیرمتعلق حملہ آور کو ایک بدنیتی پر مبنی ایس ایم بی وی 3 سرور تشکیل دینے اور کسی صارف کو اس سے منسلک ہونے پر راضی کرنے کی ضرورت ہوگی۔

اگرچہ تفصیلات تھوڑی بہت کم ہیں لیکن ماہرین نے اشارہ کیا ہے کہ ایس ایم بی وی 3 بگ دور دراز حملہ آوروں کو کمزور نظاموں پر مکمل کنٹرول حاصل کرنے کی اجازت دے سکتا ہے۔ مزید یہ کہ سیکیورٹی کا خطرہ بھی قابل تحسین ہے۔ دوسرے لفظوں میں ، حملہ آور سمجھوتہ کرنے والے SMBv3 سرورز کے ذریعہ حملوں کو خود کار بنا سکتے ہیں اور متعدد مشینوں پر حملہ کرسکتے ہیں۔

ونڈوز OS اور SMBv3 سرورز کو نئی سیکیورٹی کے خرابی سے کیسے بچائیں؟

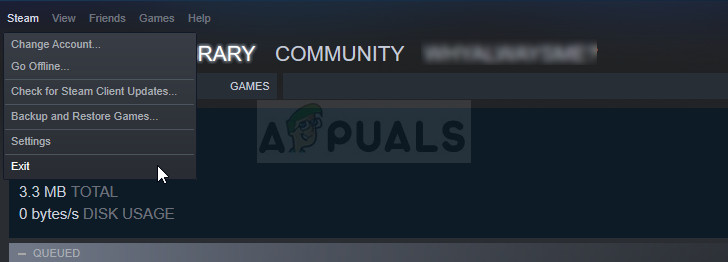

مائیکروسافٹ نے ایس ایم بی وی 3 کے اندر سلامتی کے خطرے کے موجود ہونے کا اعتراف کیا ہوسکتا ہے۔ تاہم ، کمپنی نے اس کی حفاظت کے لئے کوئی پیچ پیش نہیں کیا ہے۔ صارفین کر سکتے ہیں حملہ آوروں کو روکنے کے لئے SMBv3 کمپریشن کو غیر فعال کریں ایس ایم بی سرور کے خلاف کمزوری کا استحصال کرنے سے۔ پاورشیل کے اندر عمل کرنے کی آسان کمانڈ مندرجہ ذیل ہے۔

سیٹ آئٹمپروپریٹی -پاتھ 'HKLM: Y نظام کرنٹکنٹرول سیٹ خدمات لینمن سرور پیرامیٹرز' ڈس ایبل کمپریشن - ٹائپ ڈوورڈ-ویلیو 1 -فورس

SMBv3 سیکیورٹی کے خطرے سے عارضی تحفظ کو کالعدم کرنے کے لئے ، درج ذیل کمانڈ درج کریں۔

سیٹ آئٹمپروپریٹی -پاتھ 'HKLM: Y نظام کرنٹکنٹرول سیٹ خدمات لینمن سرور پیرامیٹرز' ڈس ایبل کمپریشن - ٹائپ ڈوورڈ-ویلیو 0 -فورس

بہت سی کمپنیاں اس کے لئے کمزور نہیں ہیں # ایس ایم بی وی 3 CVE-2020-0796 ، وہ اب بھی ونڈوز ایکس پی / 7 اور سرور 2003/2008 چلا رہے ہیں۔ #SmbGhost # کورونا بلو pic.twitter.com/uONXfwWljO

- CISOwoodHoodie (SecGuru_OTX) 11 مارچ ، 2020

یہ نوٹ کرنا ضروری ہے کہ یہ طریقہ جامع نہیں ہے ، اور کسی حملہ آور کو محض تاخیر یا ناکارہ کردے گا۔ مائیکرو سافٹ نے ٹی سی پی پورٹ ‘445’ پر فائر وال اور کلائنٹ کمپیوٹرز پر بلاک کرنے کی سفارش کی ہے۔ “اس سے نیٹ ورکس کو حملوں سے بچانے میں مدد مل سکتی ہے جو انٹرپرائز کی حد سے باہر ہوتے ہیں۔ مائیکرو سافٹ کو مشورہ دیا گیا ہے کہ انٹرنیٹ پر مبنی حملوں سے بچنے کے لئے انٹرپرائز کی حدود میں متاثرہ بندرگاہوں کو روکنا بہترین دفاع ہے۔

ٹیگز ونڈوز ونڈوز 10