کیا کوئی ہے جس نے سنا ہی نہیں؟ مساوات کی خلاف ورزی ؟ یہ 2017 میں ڈیٹا کی سب سے بڑی خلاف ورزی تھی جس نے دیکھا کہ 146 ملین صارف اکاؤنٹس میں سمجھوتہ ہوا۔ 2018 کے حملے کے بارے میں کیا خیال ہے؟ آدھار ، ہندوستانی حکومت کا اپنے رہائشیوں کی معلومات کو ذخیرہ کرنے کا پورٹل۔ سسٹم کو ہیک کیا گیا تھا اور 1.1 بلین صارف کا ڈیٹا بے نقاب ہوا تھا۔ اور اب صرف چند ماہ پہلے کی بات ہے ٹویوٹا جاپان میں سیلز آفس کو ہیک کرلیا گیا اور 3.1 ملین کلائنٹ کے صارف کا ڈیٹا بے نقاب ہوگیا۔ یہ صرف کچھ اہم خلاف ورزییں ہیں جو پچھلے تین سالوں میں رونما ہوئی ہیں۔ اور یہ پریشان کن ہے کیونکہ ایسا لگتا ہے کہ جیسے جیسے وقت گزرتا جارہا ہے یہ خراب ہوتا جارہا ہے۔ نیٹ ورک تک رسائی حاصل کرنے اور صارف کے ڈیٹا تک رسائی حاصل کرنے کے لئے سائبر کرائمینلز زیادہ ذہین ہو رہے ہیں اور نئے طریقوں کے ساتھ آرہے ہیں۔ ہم ڈیجیٹل دور میں ہیں اور ڈیٹا سونا ہے۔

لیکن سب سے زیادہ پریشانی کی بات یہ ہے کہ کچھ تنظیمیں اس مسئلے کو سنجیدگی کے ساتھ حل نہیں کر رہی ہیں جس کے وہ مستحق ہیں۔ واضح طور پر ، پرانے طریقے کام نہیں کر رہے ہیں۔ آپ کے پاس فائر وال ہے؟ تمہارے لئے اچھا ہے. لیکن آئیے دیکھتے ہیں کہ فائر وال آپ کو اندرونی حملوں سے کیسے بچاتا ہے۔

اندرونی دھمکیاں - نیا بڑا خطرہ

سائبر سیکیورٹی کے اعدادوشمار

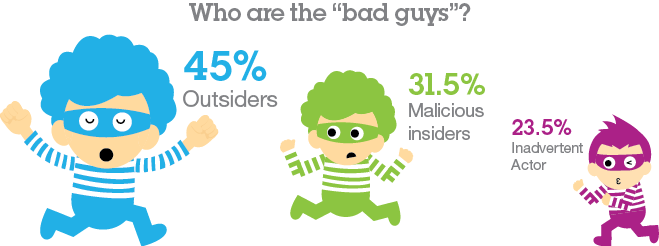

پچھلے سال کے مقابلے میں ، نیٹ ورک کے اندر سے شروع ہونے والے حملوں کی تعداد میں نمایاں اضافہ ہوا ہے۔ اور یہ حقیقت یہ ہے کہ کاروبار اب بیرونی افراد سے ملازمت کا معاہدہ کر رہے ہیں جو یا تو دور سے کام کرتے ہیں یا تنظیم کے اندر سے معاملے میں مدد کے لئے زیادہ کام نہیں کر سکے ہیں۔ یہ بتانے کی ضرورت نہیں ہے کہ ملازمین کو اب کام سے متعلق ملازمتوں کے لئے ذاتی کمپیوٹر استعمال کرنے کی اجازت ہے۔

نقصان دہ اور بدعنوان ملازمین اندرونی حملوں کی بڑی فیصد کا حصہ بناتے ہیں لیکن بعض اوقات یہ غیر ارادی بھی ہوتا ہے۔ ملازمین ، شراکت دار ، یا باہر کے ٹھیکیدار ایسی غلطیاں کرتے ہیں جو آپ کے نیٹ ورک کو کمزور چھوڑ دیتے ہیں۔ اور جیسا کہ آپ تصور کرسکتے ہیں ، اندرونی خطرات بیرونی حملوں سے کہیں زیادہ خطرناک ہیں۔ اس کی وجہ یہ ہے کہ وہ ایک ایسے شخص کے ذریعہ پھانسی دے رہے ہیں جو آپ کے نیٹ ورک کے بارے میں اچھی طرح سے آگاہ ہے۔ حملہ آور کے پاس آپ کے نیٹ ورک کے ماحول اور پالیسیوں کے بارے میں جانکاری ہے اور اس لئے ان کے حملوں کو زیادہ نشانہ بنایا جاتا ہے جس کے نتیجے میں مزید نقصان ہوتا ہے۔ نیز زیادہ تر معاملات میں ، اندرونی خطرے کا پتہ لگانے میں بیرونی حملوں سے زیادہ وقت لگے گا۔

مزید یہ کہ ان حملوں کے بارے میں سب سے خراب چیز سروسز میں خلل پیدا ہونے کے نتیجے میں ہونے والا فوری نقصان بھی نہیں ہے۔ یہ آپ کے برانڈ کی ساکھ کو چوٹ ہے۔ سائبر حملوں اور ڈیٹا کی خلاف ورزی اکثر شیئر کی قیمتوں میں کمی اور آپ کے مؤکلوں کی بڑے پیمانے پر روانگی کے بعد کامیاب ہوجاتی ہے۔

لہذا ، اگر ایک چیز واضح ہے کہ آپ کو اپنے نیٹ ورک کو مکمل طور پر محفوظ رکھنے کے ل fire آپ کو فائر وال ، پراکسی یا وائرس سے تحفظ والے سوفٹویئر سے زیادہ کی ضرورت ہوگی۔ اور یہی ضرورت اس پوسٹ کی بنیاد بنتی ہے۔ جب تک میں آپ کے آئی ٹی کے پورے انفراسٹرکچر کو محفوظ بنانے کے لئے 5 بہترین خطرہ مانیٹرنگ سافٹ ویئر کو اجاگر کرتا ہوں اس پر عمل کریں۔ آئی ٹی تھریٹ مانیٹر مختلف پیرامیٹرز جیسے آئی پی ایڈریس ، یو آر ایل کے ساتھ ساتھ فائل اور ایپلیکیشن کی تفصیلات سے بھی حملہ کرتا ہے۔ نتیجہ یہ ہے کہ آپ کو سیکیورٹی واقعات کے بارے میں مزید معلومات تک رسائی حاصل ہوگی جیسے اسے کہاں اور کس طرح عمل میں لایا گیا تھا۔ لیکن اس سے پہلے ، آئیے ان چار دیگر طریقوں پر نظر ڈالیں جن سے آپ اپنے نیٹ ورک کی حفاظت کو بڑھا سکتے ہیں۔

آئی ٹی سیکیورٹی کو بڑھانے کے اضافی طریقے

ڈیٹا بیس کی سرگرمی کی نگرانی

حملہ آور سب سے پہلی چیز کو نشانہ بنائے گا وہ ڈیٹا بیس ہے کیوں کہ آپ کے پاس کمپنی کا تمام ڈیٹا ہے۔ تو یہ سمجھتا ہے کہ آپ کے پاس ایک سرشار ڈیٹا بیس مانیٹر ہے۔ یہ ڈیٹا بیس میں کی جانے والی ساری لین دین کو لاگ ان کرے گا اور آپ کو مشکوک سرگرمیوں کا پتہ لگانے میں مدد کرسکتا ہے جس میں خطرہ کی خصوصیات ہیں۔

نیٹ ورک فلو تجزیہ

اس تصور میں آپ کے نیٹ ورک میں مختلف اجزاء کے درمیان بھیجے جانے والے ڈیٹا پیکٹوں کا تجزیہ کرنا شامل ہے۔ یہ یقینی بنانے کا ایک زبردست طریقہ ہے کہ آپ کے آئی ٹی انفراسٹرکچر میں کوئی بدمعاش سرور متعین نہیں کیا گیا ہے تاکہ معلومات کو نظرانداز کریں اور اسے نیٹ ورک کے باہر بھیجا جاسکے۔

رائٹس مینجمنٹ تک رسائی حاصل کریں

ہر تنظیم کے پاس ایک واضح رہنما خطوط رکھنے کی ضرورت ہے جو نظام کے مختلف وسائل کو دیکھ اور ان تک رسائی حاصل کرسکتا ہے۔ اس طرح آپ حساس تنظیمی اعداد و شمار تک رسائی صرف ضروری لوگوں تک محدود کرسکتے ہیں۔ ایکسیس رائٹس منیجر آپ کو نہ صرف اپنے نیٹ ورک میں صارفین کے اجازت کے حقوق میں ترمیم کرنے کی اجازت دیتا ہے بلکہ آپ کو یہ دیکھنے کی بھی اجازت دیتا ہے کہ اعداد و شمار تک کس تک رسائی حاصل کی جارہی ہے۔

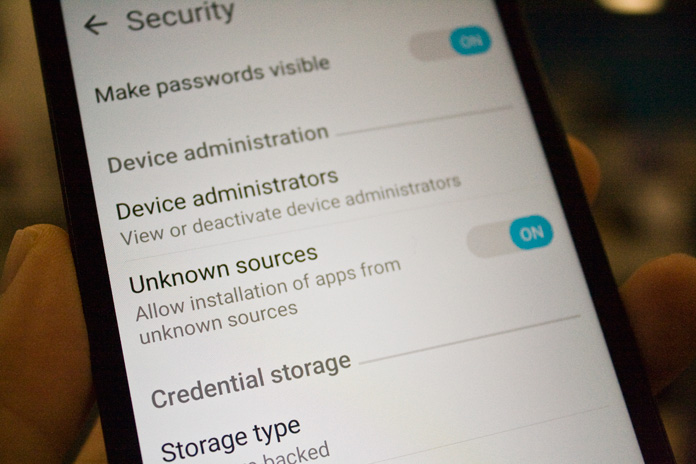

وائٹ لسٹنگ

یہ ایک ایسا تصور ہے جہاں آپ کے نیٹ ورک میں نوڈس کے اندر صرف مجاز سوفٹویئر کا استعمال کیا جاسکتا ہے۔ اب ، آپ کے نیٹ ورک تک رسائی حاصل کرنے کی کوشش کرنے والا کوئی دوسرا پروگرام مسدود کردیا جائے گا اور آپ کو فوری طور پر مطلع کردیا جائے گا۔ پھر ایک بار پھر اس طریقے کا ایک منفی اثر ہے۔ اس بات کا تعین کرنے کا کوئی واضح طریقہ نہیں ہے کہ سافٹ ویئر کو سیکیورٹی کے خطرے کی حیثیت سے کیا اہل بناتا ہے لہذا آپ کو خطرہ کے پروفائلز کے ساتھ تھوڑی بہت محنت کرنی پڑسکتی ہے۔

اور اب ہمارے مرکزی عنوان کی طرف۔ آئی ٹی نیٹ ورک کے 5 بہترین مانیٹر۔ معذرت ، میں نے تھوڑا سا کھود لیا لیکن میں نے سوچا کہ ہمیں پہلے ٹھوس بنیاد بنانی چاہئے۔ اب میں جو ٹول آپ کے آئی ٹی ماحول کے آس پاس موجود قلعے کو مکمل کرنے کے لئے مل کر سیمنٹ ہر چیز پر بات کرنے جا رہا ہوں۔

1. سولر ونڈز کی دھمکی مانیٹر

اب کوشش

اب کوشش کیا یہ بھی حیرت کی بات ہے؟ سولر ونڈز ان ناموں میں سے ایک ہے جو آپ کو ہمیشہ یقین دلایا جاتا ہے کہ آپ مایوس نہیں ہوں گے۔ مجھے شک ہے کہ کوئی ایسا نظام منتظم ہے جس نے اپنے کیریئر کے کسی موقع پر سولر ونڈز پروڈکٹ کا استعمال نہیں کیا ہے۔ اور اگر آپ کے پاس نہیں ہے تو یہ وقت ہوسکتا ہے کہ آپ نے اسے تبدیل کردیا۔ میں آپ کو سولر ونڈز کی دھمکی مانیٹر سے تعارف کراتا ہوں۔

یہ ٹولز آپ کو اپنے نیٹ ورک کی نگرانی کرنے اور تقریبا حقیقی وقت میں سیکیورٹی کے خطرات کا جواب دینے کی اجازت دیتے ہیں۔ اور ایسے خصوصیت سے مالا مال آلے کے ل you ، آپ متاثر ہوں گے کہ استعمال کرنا کتنا آسان ہے۔ انسٹالیشن اور سیٹ اپ کو مکمل کرنے میں صرف تھوڑا وقت لگے گا اور پھر آپ نگرانی شروع کرنے کے لئے تیار ہیں۔ سولر ونڈز تھریٹ مانیٹر کا استعمال آن پریمیمس آلات ، میزبان ڈیٹا سینٹرز ، اور عوامی بادل ماحول جیسے آزور ، یا اے ڈبلیو ایس کی حفاظت کے لئے کیا جاسکتا ہے۔ یہ وسعت سے بڑی تنظیموں کے ل perfect بہترین ہے جس کی نشو نما کی وجہ سے بڑے نمو کے امکانات ہیں۔ اور اس کی کثیر کرایہ دار اور وائٹ لیبلنگ صلاحیتوں کی بدولت یہ خطرہ مانیٹر منیجڈ سیکیورٹی سروس فراہم کرنے والوں کے لئے بھی ایک بہترین انتخاب ہوگا۔

سولر ونڈز کی دھمکی مانیٹر

سائبر حملوں کی متحرک نوعیت کی وجہ سے ، یہ ضروری ہے کہ سائبر خطرہ انٹیلیجنس ڈیٹا بیس ہمیشہ تازہ رہتا ہے۔ اس طرح آپ حملوں کی نئی شکلوں سے زندہ رہنے کا ایک بہتر موقع رکھتے ہیں۔ سولر ونڈز تھریٹ مانیٹر اپنے ڈیٹا بیس کو آج تک برقرار رکھنے کے لئے متعدد ذرائع جیسے IP اور ڈومین ساکھ کے ڈیٹا بیس کا استعمال کرتا ہے۔

اس میں ایک مربوط سیکیورٹی انفارمیشن اور ایونٹ منیجر (سی ای ای ایم) بھی ہے جو آپ کے نیٹ ورک میں متعدد اجزاء سے لاگ ڈیٹا وصول کرتا ہے اور خطرات کے لئے ڈیٹا کا تجزیہ کرتا ہے۔ یہ آلہ اپنے خطرے کی نشاندہی کرنے میں سیدھے سیدھے انداز اختیار کرتا ہے تاکہ آپ کو پریشانیوں کی نشاندہی کرنے کے لئے نوشتہ جات تلاش کرنے میں وقت ضائع نہ کرنا پڑے۔ یہ خطرہ انٹیلیجنس کے متعدد وسائل کے مابین نوشتہ جات کا موازنہ کرکے ممکنہ خطرات کی نشاندہی کرنے والے نمونوں کو تلاش کرکے حاصل کرتا ہے۔

سولر ونڈز تھریٹ مانیٹر ایک سال کی مدت کے لئے نارمل اور خام لاگ ڈیٹا کو محفوظ کرسکتا ہے۔ جب آپ گذشتہ واقعات کو موجودہ واقعات سے موازنہ کرنا چاہتے ہیں تو یہ کافی کارآمد ہوگا۔ پھر سیکیورٹی کے واقعات کے بعد وہ لمحات ہوتے ہیں جب آپ کو اپنے نیٹ ورک میں موجود کمزوریوں کی نشاندہی کرنے کے لئے نوشتہ جات کو ترتیب دینے کی ضرورت ہوتی ہے۔ یہ ٹول آپ کو ڈیٹا کو فلٹر کرنے کا آسان طریقہ فراہم کرتا ہے تاکہ آپ کو ہر ایک لاگ سے گزرنا نہ پڑے۔

سولر ونڈز کی دھمکی مانیٹر الرٹ سسٹم

ایک اور عمدہ خصوصیت خود بخود ردعمل اور خطرات کا ازالہ ہے۔ آپ کی کوشش کو بچانے کے علاوہ ، یہ ان لمحوں کے لئے بھی کارآمد ہوگا جب آپ خطرات کا فوری جواب دینے کی پوزیشن میں نہیں ہیں۔ یقینا ، یہ توقع کی جاتی ہے کہ کسی خطرے کے مانیٹر میں انتباہی نظام موجود ہوگا لیکن اس خطرے کے مانیٹر میں موجود نظام زیادہ ترقی یافتہ ہے کیوں کہ یہ آپ کو کسی بھی اہم واقعات سے آگاہ کرنے کے لئے ایکٹو ریسپانس انجن کے ساتھ ملٹی حالت اور کراس سے وابستہ الارموں کو جوڑتا ہے۔ ٹرگر کے حالات دستی طور پر تشکیل دے سکتے ہیں۔

2. ڈیجیٹل گارڈین

اب کوشش

اب کوشش ڈیجیٹل گارڈین ایک ایسا جامع ڈیٹا سیکیورٹی حل ہے جو ممکنہ خلاف ورزیوں اور ڈیٹا کی موجودگی کی شناخت اور روکنے کے لئے آپ کے نیٹ ورک کو آخر سے آخر تک مانیٹر کرتا ہے۔ یہ آپ کو اعداد و شمار پر کی جانے والی ہر لین دین کو دیکھنے کے قابل بناتا ہے جس میں صارف کی اعداد و شمار تک رسائی شامل ہے۔

ڈیجیٹل گارڈین اعداد و شمار کے مختلف شعبوں ، اختتامی نقطہ ایجنٹوں اور دیگر سیکیورٹی ٹیکنالوجیز سے معلومات اکٹھا کرتا ہے اور اعداد و شمار کا تجزیہ کرتا ہے اور ایسے نمونوں کو قائم کرنے کی کوشش کرتا ہے جو ممکنہ خطرات کی نشاندہی کرسکتے ہیں۔ اس کے بعد یہ آپ کو مطلع کرے گا تاکہ آپ ضروری تدارک کے اقدامات کرسکیں۔ یہ آلہ IP پتوں ، URLs ، اور فائل اور درخواست کی تفصیلات شامل کرکے خطرات کے بارے میں مزید بصیرت پیدا کرنے کے قابل ہے جس کے نتیجے میں خطرہ کی مزید درست شناخت کی جاسکتی ہے۔

ڈیجیٹل گارڈین

یہ آلہ نہ صرف بیرونی خطرات کی نگرانی کرتا ہے بلکہ اندرونی حملوں کی بھی نگرانی کرتا ہے جو آپ کی دانشورانہ املاک اور حساس ڈیٹا کو نشانہ بناتے ہیں۔ یہ متعدد حفاظتی قواعد کے متوازی ہے لہذا بطور ڈیفالٹ ڈیجیٹل گارڈین تعمیل ثابت کرنے میں مدد کرتا ہے۔

یہ خطرہ مانیٹر وہ واحد پلیٹ فارم ہے جو اینڈ پوائنٹ پوٹینشن اینڈ ریسپانس (ای ڈی آر) کے ساتھ مل کر ڈیٹا لاسس پریوینشن (ڈی ایل پی) پیش کرتا ہے۔ جس طرح سے یہ کام کرتا ہے وہ یہ ہے کہ آخری نقطہ ایجنٹ نیٹ ورک پر اور اس سے باہر کے سارے سسٹم ، صارف اور ڈیٹا کے واقعات کو ریکارڈ کرتا ہے۔ اس کے بعد آپ کو ڈیٹا کھونے سے پہلے کسی بھی مشکوک سرگرمی کو روکنے کے لئے تشکیل دیا گیا ہے۔ لہذا یہاں تک کہ اگر آپ اپنے سسٹم میں کوئی وقفہ کھو دیتے ہیں تو ، آپ کو یقین دہانی کرائی جاتی ہے کہ ڈیٹا ختم نہیں ہوگا۔

ڈیجیٹل گارڈین بادل پر نافذ کیا گیا ہے جس کا مطلب ہے کہ کم سسٹم وسائل استعمال کیے جارہے ہیں۔ نیٹ ورک سینسرز اور اینڈ پوائنٹ ایجنٹ ڈیٹا کو سیکیورٹی تجزیہ کار سے منظور شدہ ورک اسپیس پر تجزیات اور رپورٹنگ کلاؤڈ مانیٹرس کے ذریعہ مکمل کرتے ہیں جو جھوٹے الارموں کو کم کرنے اور متعدد بے ضابطگیوں کے ذریعے فلٹر کرنے میں مدد کرتے ہیں جس کا تعین کرنے کے ل which آپ کی توجہ کی ضرورت ہوتی ہے۔

3. زیک نیٹ ورک سیکیورٹی مانیٹر

اب کوشش

اب کوشش زییک اوپن سورس مانیٹرنگ ٹول ہے جو پہلے برو نیٹ ورک مانیٹر کے نام سے جانا جاتا تھا۔ ٹول پیچیدہ ، اعلی تھروپپٹ نیٹ ورکس سے ڈیٹا اکٹھا کرتا ہے اور سیکیورٹی انٹیلی جنس کے بطور ڈیٹا استعمال کرتا ہے۔

زییک اپنی ایک پروگرامنگ زبان بھی ہے اور آپ اسے کسٹم اسکرپٹ بنانے کے ل use استعمال کرسکتے ہیں جو آپ کو کسٹم نیٹ ورک کا ڈیٹا اکٹھا کرنے یا خطرات کی نگرانی اور شناخت کو خود کار بنانے کے قابل بنائے گا۔ کچھ کسٹم رول جو آپ انجام دے سکتے ہیں ان میں مماثل SSL سرٹیفکیٹ کی شناخت یا مشکوک سافٹ ویئر کا استعمال شامل ہے۔

منفی پہلو پر ، زیک آپ کو اپنے نیٹ ورک کے اختتامی مقامات سے ڈیٹا تک رسائی نہیں دیتا ہے۔ اس کے ل you ، آپ کو ایک سی ای ایم ٹول کے ساتھ انضمام کی ضرورت ہوگی۔ لیکن یہ بھی اچھی بات ہے کیونکہ ، کچھ مواقع میں ، ایس ای ایم ایم ایس کے ذریعہ جمع کردہ ڈیٹا کی بھاری مقدار بہت زیادہ غلط ثابت ہوسکتی ہے۔ اس کے بجائے ، زییک نیٹ ورک کا ڈیٹا استعمال کرتا ہے جو سچائی کا زیادہ قابل اعتماد ذریعہ ہے۔

زییک نیٹ ورک سیکیورٹی مانیٹر

لیکن صرف نیٹ فلو یا پی سی اے پی نیٹ ورک کے اعداد و شمار پر انحصار کرنے کی بجائے ، زیک نے امیر ، منظم اور آسانی سے تلاش کرنے والے ڈیٹا پر فوکس کیا جو آپ کے نیٹ ورک سیکیورٹی میں حقیقی بصیرت فراہم کرتا ہے۔ یہ آپ کے نیٹ ورک سے 400 سے زیادہ فیلڈ ڈیٹا نکالتا ہے اور قابل عمل ڈیٹا تیار کرنے کے لئے ڈیٹا کا تجزیہ کرتا ہے۔

منفرد کنکشن IDs تفویض کرنے کی صلاحیت ایک مفید خصوصیت ہے جو آپ کو ایک ہی TCP کنکشن کے لئے تمام پروٹوکول سرگرمی دیکھنے میں مدد دیتی ہے۔ مختلف لاگ فائلوں سے آنے والا ڈیٹا بھی وقتی مہر لگا کر مطابقت پذیر ہوتا ہے۔ لہذا ، جب آپ کو دھمکی کا انتباہ موصول ہوتا ہے اس پر انحصار کرتے ہوئے ، آپ اسی مسئلے کے منبع کا تیزی سے تعین کرنے کے لئے اسی وقت کے آس پاس ڈیٹا لاگز کو چیک کرسکتے ہیں۔

لیکن جیسا کہ تمام اوپن سورس سافٹ ویئر کی طرح ، اوپن سورس سافٹ ویئر استعمال کرنے کا سب سے بڑا چیلنج اسے ترتیب دینا ہے۔ آپ تمام تر کنفیگریشن کو سنبھال لیں گے جس میں زییک کو اپنے نیٹ ورک میں موجود دیگر سیکیورٹی پروگراموں کے ساتھ مربوط کرنا ہے۔ اور بہت سے لوگ عموما اس میں بہت زیادہ کام پر غور کرتے ہیں۔

4. آکسن نیٹ ورک سیکیورٹی مانیٹر

اب کوشش

اب کوشش بیلن ایک اور سافٹ ویئر ہے جس کی تجویز میں آپ کے نیٹ ورک کو سیکیورٹی کے خطرات ، خطرات اور مشکوک سرگرمیوں کے لئے نگرانی کرتا ہوں۔ اور اس کی بنیادی وجہ یہ ہے کہ یہ حقیقی وقت میں متوقع خطرات کا خودکار تجزیہ کرتا ہے۔ اس کا مطلب یہ ہے کہ جب بھی کوئی سکیورٹی کا کوئ اہم واقعہ پیش آتا ہے ، آپ کے پاس اس میں اضافہ کرنے سے پہلے اس پر عمل کرنے کے لئے کافی وقت ہوگا۔ اس کا یہ مطلب بھی ہے کہ یہ صفر دن کے خطرات کا پتہ لگانے اور اس پر قابو پانے کے لئے ایک بہترین ٹول ہوگا۔

آکسن نیٹ ورک سیکیورٹی مانیٹر

یہ ٹول نیٹ ورک کی سیکیورٹی پوزیشن ، ڈیٹا کی خلاف ورزیوں ، اور خطرے سے دوچار ہونے کے بارے میں بھی رپورٹیں تیار کرکے تعمیل میں مدد کرتا ہے۔

کیا آپ جانتے ہیں کہ ہر ایک دن سیکیورٹی کا نیا خطرہ ہے جس کے بارے میں آپ کبھی نہیں جان پائیں گے۔ آپ کا خطرہ مانیٹر اسے غیر جانبدار کرتا ہے اور معمول کے مطابق کاروبار کے ساتھ آگے بڑھتا ہے۔ اگرچہ بیل تھوڑا سا مختلف ہے۔ یہ ان خطرات کو پکڑتا ہے اور آپ کو یہ جاننے دیتا ہے کہ وہ موجود ہیں تاکہ آپ اپنی سکیورٹی رسپیاں سخت کرسکیں۔

5. سائبر پرنٹ کی ارگوس کی دھمکی انٹلیجنس

اب کوشش

اب کوشش آپ کی فریم پر مبنی سیکیورٹی ٹیکنالوجی کو مستحکم کرنے کا ایک اور عمدہ آلہ ارگوس تھریٹ انٹیلی جنس ہے۔ یہ آپ کی مہارت کو ان کی ٹکنالوجی کے ساتھ جوڑتا ہے تاکہ آپ کو مخصوص اور قابل عمل ذہانت جمع کرنے کے قابل بنائے۔ یہ سیکیورٹی ڈیٹا آپ کو ھدف بنائے گئے حملوں ، ڈیٹا لیکیج اور چوری شدہ شناختوں کے اصل وقت کی واقعات کی شناخت کرنے میں مدد کرے گا جو آپ کی تنظیم سے سمجھوتہ کرسکتے ہیں۔

ارگوس کی دھمکی انٹلیجنس

آرگوس نے دھمکی دینے والے اداکاروں کی نشاندہی کی ہے جو آپ کو حقیقی وقت میں نشانہ بناتے ہیں اور ان کے بارے میں متعلقہ ڈیٹا فراہم کرتے ہیں۔ اس میں کام کرنے کے ل threat 10،000 کے قریب خطرہ اداکاروں کا ایک مضبوط ڈیٹا بیس ہے۔ مزید برآں ، یہ عام طور پر ھدف بنائے گئے ڈیٹا کو جمع کرنے کے لئے سیکڑوں ذرائع کا استعمال کرتا ہے جن میں IRC ، Darkweb ، سوشل میڈیا اور فورمز شامل ہیں۔