سائبرسیکیوریٹی مثال

مشہور اینٹی وائرس اور ڈیجیٹل سیکیورٹی سافٹ ویئر ای ایس ای ٹی بنانے والوں نے حملہ آوروں کا پتہ لگایا جنہوں نے حالیہ ونڈوز او ایس کے زیرو ڈے خطرے کا استحصال کیا۔ خیال کیا جاتا ہے کہ حملے کے پیچھے ہیکینگ گروپ سائبر جاسوسی کر رہا ہے۔ دلچسپ بات یہ ہے کہ یہ اس گروپ کا کوئی مخصوص ہدف یا طریقہ کار نہیں ہے جو ’بُہ ٹریپ‘ کے نام سے چلا جاتا ہے ، اور اسی وجہ سے استحصال کی شدت سے اس بات کی نشاندہی ہوتی ہے کہ اس گروہ کا تقویت ملی ہے۔

سلوواک اینٹیوائرس بنانے والی کمپنی ای ایس ای ٹی نے اس بات کی تصدیق کی ہے کہ بوہٹرپ کے نام سے مشہور ہیکر گروپ حالیہ ونڈوز او ایس کے زیرو ڈے خطرے کے پیچھے ہے جس کا فائدہ جنگل میں لیا گیا تھا۔ یہ دریافت اس کے بجائے دلچسپ اور متعلقہ ہے کیونکہ اس گروپ کی سرگرمیوں کو کچھ سال قبل اس وقت سختی سے روک دیا گیا تھا جب اس کے بنیادی سافٹ ویئر کوڈ بیس کو آن لائن لیک کیا گیا تھا۔ حملے نے مبینہ طور پر سائبر جاسوسی کے لئے ونڈوز OS کے صفر دن کی کمزوری کا استعمال کیا۔ یہ یقینی طور پر بنیادی طور پر نئی ترقی کے بارے میں ہے کیونکہ بُہ ٹریک نے کبھی بھی معلومات کو نکالنے میں دلچسپی نہیں دکھائی۔ اس گروپ کی بنیادی سرگرمیوں میں پیسہ چوری کرنا شامل ہے۔ جب یہ انتہائی متحرک تھا ، جب بُٹ ٹریپ کے بنیادی اہداف مالیاتی ادارے اور ان کے سرور تھے۔ اس گروپ نے بینکوں یا اس کے صارفین کی رقم چوری کرنے کے لئے سیکیورٹی میں سمجھوتہ کرنے کے لئے اپنے سافٹ ویئر اور کوڈ استعمال کیے۔

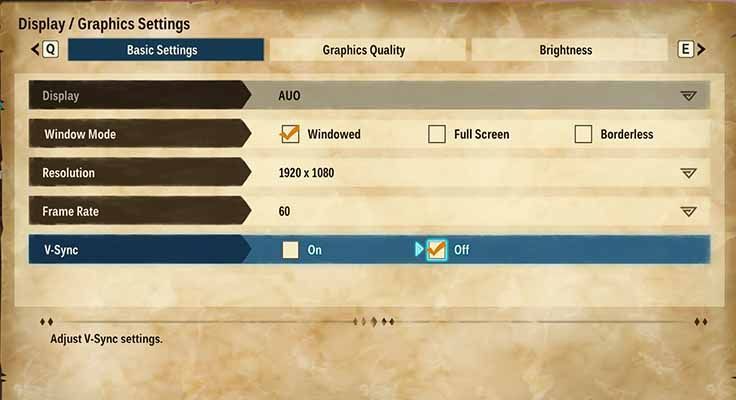

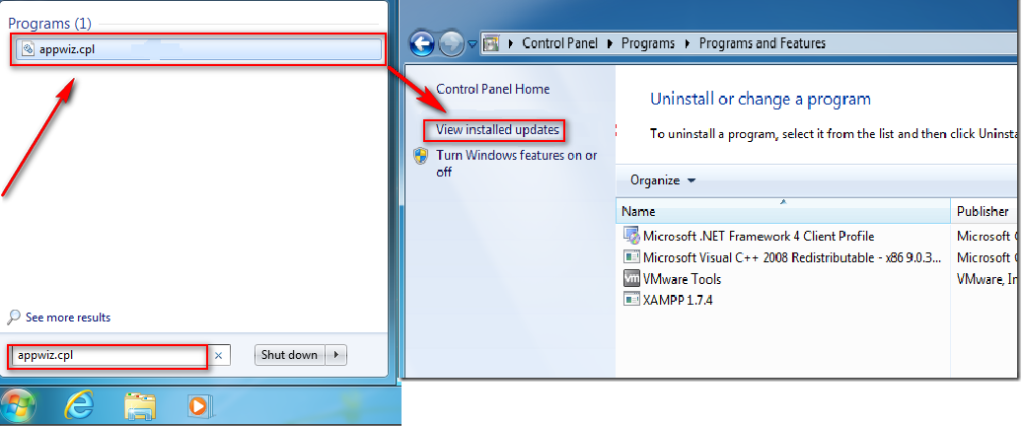

اتفاقی طور پر ، مائیکرو سافٹ نے ابھی صفر ڈے ونڈوز OS کے خطرے کو روکنے کے لئے ایک پیچ جاری کیا ہے۔ کمپنی نے اس مسئلے کی نشاندہی کی تھی اور اسے ٹیگ کیا تھا CVE-2019-1132 . یہ پیچ جولائی 2019 کے پیچ منگل پیکج کا حصہ تھا۔

بائٹ ٹریپ پائیوٹس ٹو سائبر اسپیسینج:

ای ایس ای ٹی کے ڈویلپرز نے بوہٹرپ میں ملوث ہونے کی تصدیق کی ہے۔ مزید یہ کہ ، اینٹی وائرس بنانے والی کمپنی نے یہاں تک کہ اس گروپ کو سائبر جاسوسی کے عمل میں ملوث کرنے کے لئے شامل کیا ہے۔ یہ مکمل طور پر بُہ ٹریپ کے پچھلے کارناموں کے خلاف ہے۔ اتفاق سے ، ESET گروپ کی تازہ ترین سرگرمیوں سے واقف ہے ، لیکن اس نے گروپ کے اہداف کو ظاہر نہیں کیا ہے۔

دلچسپ بات یہ ہے کہ سیکیورٹی کے متعدد اداروں نے بار بار یہ اشارہ کیا ہے کہ بوہٹرپ باقاعدہ طور پر ریاست کے زیر اہتمام ہیکر تنظیم نہیں ہے۔ سکیورٹی محققین کو یقین ہے کہ یہ گروپ بنیادی طور پر روس سے کام کرتا ہے۔ اس کا اکثر موازنہ ہورک دوسرے ہیکنگ گروپس جیسے ٹورلا ، فینسی بیئرز ، اے پی ٹی 33 ، اور مساوات گروپ سے کیا جاتا ہے۔ تاہم ، بوہٹرپ اور دوسروں کے درمیان ایک اہم فرق ہے۔ یہ گروپ شاذ و نادر ہی اس کے حملوں کی کھلے عام رائے دیتا ہے یا ذمہ داری قبول کرتا ہے۔ مزید یہ کہ اس کے بنیادی اہداف ہمیشہ مالی ادارے ہی رہے ہیں اور یہ گروپ معلومات کے بجائے رقم کے پیچھے چلا گیا۔

جاسوس ایجنسیوں کی تازہ ترین مہموں میں بٹ ٹریپ گروپ صفر دن کا استعمال کرتا ہے: ای ایس ای ٹی کی تحقیقات میں انکشاف ہوا ہے کہ بدنام زمانہ جرائم گروپ نے بھی پچھلے پانچ سالوں سے جاسوسی کی مہم چلائی تھی۔ https://t.co/mvCyy424cg pic.twitter.com/9OJ6nXZ1sT

- شاہ شیخ (@ شاہ_شیخ) 11 جولائی ، 2019

بوٹراپ سب سے پہلے سن 2014 میں سامنے آیا تھا۔ یہ گروپ روسی روسی کاروبار میں جانے کے بعد مشہور ہوگیا تھا۔ یہ کاروبار سائز میں بہت چھوٹے تھے اور اسی وجہ سے ان لوگوں نے بہت سارے منافع بخش منافع پیش نہیں کیے۔ پھر بھی ، کامیابی حاصل کرنے کے بعد ، اس گروپ نے بڑے مالیاتی اداروں کو نشانہ بنانا شروع کیا۔ بوٹراپ نسبتا well نگہداشت اور ڈیجیٹل طور پر محفوظ روسی بینکوں کے بعد جانا شروع کیا۔ گروپ-آئی بی کی ایک رپورٹ میں اشارہ کیا گیا ہے کہ بوہٹرپ گروپ million 25 ملین سے زیادہ کے ساتھ فرار ہونے میں کامیاب ہوگیا ہے۔ مجموعی طور پر ، اس گروہ نے تقریبا 13 روسی بینکوں پر کامیابی کے ساتھ چھاپہ مارا ، سیکیورٹی کمپنی سیمنٹیک کا دعوی کیا . دلچسپ بات یہ ہے کہ زیادہ تر ڈیجیٹل ہسٹوں کو اگست 2015 اور فروری 2016 کے درمیان کامیابی کے ساتھ پھانسی دے دی گئی تھی۔ دوسرے الفاظ میں ، بہٹرپ ہر ماہ تقریبا دو روسی بینکوں کا استحصال کرنے میں کامیاب رہا۔

بوہ ٹریپ گروپ کی سرگرمیاں اچانک ان کے اپنے بٹ ٹریپ بیک ڈور کے بعد ختم ہوگئیں ، جو سافٹ ویئر ٹولز کا ایک آسانی سے تیار کردہ مجموعہ آن لائن منظر عام پر آیا۔ اطلاعات سے ظاہر ہوتا ہے کہ اس گروپ کے ہی کچھ ممبروں نے خود سافٹ ویئر لیک کیا ہو گا۔ جب کہ اس گروپ کی سرگرمیاں اچانک رُک گئیں ، سافٹ ویئر ٹولز کے طاقتور سیٹ تک رسائی نے ، کئی چھوٹے چھوٹے ہیکنگ گروپوں کو پنپنے کی اجازت دی۔ پہلے ہی کمال والے سافٹ وئیر کا استعمال کرتے ہوئے ، بہت سے چھوٹے گروپوں نے اپنے حملے کرنا شروع کردیئے۔ سب سے بڑا نقصان یہ تھا کہ بُہٹراپ بیک ڈور کے استعمال سے ہوئے حملوں کی سراسر تعداد تھی۔

جب سے بٹ ٹریپ پچھلے دروازے کے رساو ہونے کے بعد ، اس گروپ نے سائبر حملوں کو بالکل مختلف ارادے کے ساتھ متحرک کیا۔ تاہم ، ای ایس ای ٹی محققین کا دعویٰ ہے کہ انہوں نے دسمبر 2015 میں گروپ گروپ شفٹ کرنے کی تدبیریں دیکھیں ہیں۔ بظاہر ، اس گروپ نے سرکاری ایجنسیوں اور اداروں کو نشانہ بنانا شروع کیا ، ای ایس ای ٹی نے نوٹ کیا ، 'کسی مہم کی وجہ کسی خاص اداکار سے منسوب کرنا ہمیشہ مشکل ہوتا ہے جب ان کے اوزار 'سورس کوڈ ویب پر آزادانہ طور پر دستیاب ہے۔ تاہم ، چونکہ سورس کوڈ کے رساو سے پہلے ہی اہداف میں تبدیلی واقع ہوئی ہے ، ہم بڑے اعتماد کے ساتھ اندازہ کرتے ہیں کہ کاروباروں اور بینکوں کے خلاف پہلے بوٹٹرپ مالویئر حملوں کے پیچھے وہی لوگ بھی سرکاری اداروں کو نشانہ بنانے میں ملوث ہیں۔

بٹ ٹریپ کا یقین ہے کہ ایک عجیب ارتقاء ہے…. روسی بینکوں سے M 25M چوری کرنے سے… سائبر جاسوسی کی کاروائیاں انجام دینے تک۔ کیا یہ بوگچیو اثر ہے؟ pic.twitter.com/nuQ7ZKPU1Y

- کتلن سیمپانو (@ کیمپسکوڈی) 11 جولائی ، 2019

ای ایس ای ٹی کے محققین ان حملوں میں بوٹراپ کے ہاتھ کا دعوی کرنے کے قابل تھے کیونکہ وہ نمونوں کی نشاندہی کرنے میں کامیاب تھے اور حملوں کے طریقے میں متعدد مماثلتیں دریافت کیں۔ 'اگرچہ ان کے اسلحہ خانے میں نئے ٹولز شامل کردیئے گئے ہیں اور بوڑھے پر ان کی تازہ کاری کی گئی ہے ، تاہم ، بٹٹریپ کی مختلف مہموں میں استعمال ہونے والے تدبیریں ، تکنیک اور طریقہ کار (ٹی ٹی پی) ان تمام سالوں میں ڈرامائی انداز میں تبدیل نہیں ہوا ہے۔'

بوٹ ٹریپ ونڈوز OS زیرو ڈے کے خطرے کا استعمال کریں جو تاریک ویب پر خریدا جاسکتا ہے؟

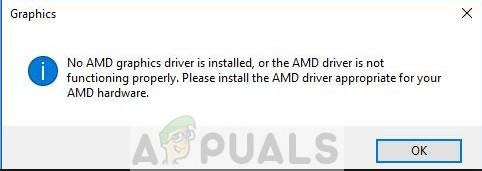

یہ نوٹ کرنا دلچسپ ہے کہ بوٹ ٹریپ گروپ نے ونڈوز آپریٹنگ سسٹم کے اندر جو کمزوری استعمال کی ہے وہ بالکل تازہ تھا۔ دوسرے لفظوں میں ، اس گروپ نے ایک حفاظتی نقص پیش کیا جسے عام طور پر 'صفر ڈے' لگایا جاتا ہے۔ یہ خامیاں عام طور پر بغیر دسترخوان اور آسانی سے دستیاب نہیں ہوتی ہیں۔ اتفاقی طور پر ، اس گروپ نے پہلے بھی ونڈوز OS میں حفاظتی کمزوریوں کا استعمال کیا ہے۔ تاہم ، انھوں نے عام طور پر دوسرے ہیکر گروپوں پر انحصار کیا ہے۔ مزید یہ کہ ، زیادہ تر استحصال کے پاس پیچ تھے جو مائیکرو سافٹ نے جاری کیے تھے۔ اس بات کا کافی امکان ہے کہ اس گروپ نے دراندازی کے ل un ونڈوز مشینوں کی کھوج کے لئے تلاشی لی۔

یہ پہلا معروف مثال ہے جس میں بوہٹرپ آپریٹرز نے بغیر کسی پیچیدگی کا استعمال کیا۔ دوسرے لفظوں میں ، اس گروپ نے ونڈوز OS میں حقیقی صفر دن کی کمزوری کا استعمال کیا۔ چونکہ اس گروپ میں واضح طور پر حفاظتی خامیوں کو دریافت کرنے کے لئے ضروری مہارت کی کمی نہیں تھی ، لہذا محققین کا پختہ یقین ہے کہ اس گروپ نے اسے خرید لیا ہے۔ کاسپرسکی میں عالمی تحقیق اور تجزیہ ٹیم کے سربراہ ، کوسٹن رائو کا خیال ہے کہ صفر دن کی کمزوری بنیادی طور پر 'استحقاق کی بلندی' ہے جو ایک استحصال دلال کی طرف سے فروخت کی گئی ہے جو وولوڈیا کے نام سے جانا جاتا ہے۔ اس گروپ کی سائبر کرائم اور نیشنل اسٹیٹ دونوں گروہوں کو صفر ڈے کارنامے فروخت کرنے کی تاریخ ہے۔

بُہ ٹریپ # مالویر ڈسک فائل میں سرایت شدہ بیس 64 کے انکوڈڈ ایگزیکٹو ایبل کے مخصوص نمونہ (اور سائز) کے ساتھ۔ https://t.co/SOt3XtZ8KH pic.twitter.com/dYBSMLFLx6

- مارک اوچسینمیئر (chsenmeier) 11 جولائی ، 2019

ایسی افواہیں ہیں کہ بشریپ کا سائبر جاسوسی کے دعوے کا دعوی روسی انٹیلیجنس کے ذریعہ کیا جاسکتا تھا۔ اگرچہ غیر تصدیق شدہ ، نظریہ درست ہوسکتا ہے۔ یہ ممکن ہے کہ روسی انٹلیجنس سروس نے ان کی جاسوسی کے لئے بوٹ ٹریپ کو بھرتی کیا ہو۔ محور حساس کارپوریٹ یا حکومت کے اعداد و شمار کے بدلے گروپ کی ماضی کی خطا کو معاف کرنے کے معاہدے کا حصہ بن سکتا ہے۔ خیال کیا جاتا ہے کہ روس کے محکمہ انٹلیجنس نے ماضی میں تھرڈ پارٹی کے ہیکنگ گروپوں کے ذریعہ اتنے بڑے پیمانے پر تنظیم سازی کی تھی۔ سیکیورٹی محققین نے دعوی کیا ہے کہ روس باقاعدگی سے لیکن غیر رسمی طور پر باصلاحیت افراد کو دوسرے ممالک کی سلامتی کو تیز کرنے کی کوشش کرتے ہیں۔

دلچسپ بات یہ ہے کہ ، 2015 میں ، بٹ ٹریپ کے بارے میں خیال کیا جاتا تھا کہ وہ حکومتوں کے خلاف سائبر جاسوسی کی کارروائیوں میں ملوث ہے۔ مشرقی یورپ اور وسطی ایشیاء کے ممالک کی حکومتوں نے باقاعدگی سے یہ دعوی کیا ہے کہ روسی ہیکرز نے متعدد مواقع پر اپنی حفاظت میں دخل اندازی کی کوشش کی ہے۔

ٹیگز سائبر سیکورٹی