ایپل (تصادم پر میڈھت داؤد کی تصویر)

ایپل iOS ، تمام آئی فونز کے لئے پہلے سے طے شدہ آپریٹنگ سسٹم ، میں 'تنقید' صفر کی چھ اہمیت موجود ہے۔ گوگل کی اشرافیہ ‘پروجیکٹ زیرو’ ٹیم ، جو شدید کیڑے اور سافٹ ویئر کی خامیوں کا شکار کرتی ہے ، نے اسے دریافت کیا۔ دلچسپ بات یہ ہے کہ گوگل کی سیکیورٹی ریسرچ ٹیم نے جنگل میں سیکیورٹی کی خرابیوں کو بروئے کار لاتے ہوئے عمل کو کامیابی کے ساتھ نقل کیا ہے۔ یہ کیڑے ممکنہ طور پر کسی بھی ریموٹ حملہ آور کو ایپل آئی فون کا انتظامی کنٹرول حاصل کرنے کی اجازت دے سکتے ہیں بغیر صارف کو پیغام وصول کرنے اور کھولنے کے علاوہ کوئی اور کام کرنے کی ضرورت نہیں ہے۔

iOS 12.4 سے پہلے ایپل آئی فون آپریٹنگ سسٹم کے ورژن 6 'باہمی رابطے' سیکیورٹی کیڑے کے لئے حساس قرار پایا ، دریافت کیا گوگل۔ گوگل پروجیکٹ زیرو کے دو ممبران نے تفصیلات شائع کیں اور یہاں تک کہ چھ خطرات میں سے پانچ کے ل successfully کامیابی کے ثبوت کا مظاہرہ کیا۔ حفاظتی خامیوں کو محض اس لئے سخت سمجھا جاسکتا ہے کہ انھیں آئی فون کی سلامتی سے سمجھوتہ کرنے کے لئے ممکنہ شکار کے ذریعہ کم سے کم کارروائیوں کی ضرورت ہوتی ہے۔ سکیورٹی کی کمزوری کا اثر iOS آپریٹنگ سسٹم پر پڑتا ہے اور iMessage کلائنٹ کے ذریعہ ان کا استحصال کیا جاسکتا ہے۔

گوگل نے ’ذمہ دارانہ مشقیں‘ کی پیروی کی اور ایپل کو آئی فون iOS میں سخت حفاظتی خامیوں کے بارے میں آگاہ کیا:

گوگل اگلے ہفتے لاس ویگاس میں بلیک ہیٹ سیکیورٹی کانفرنس میں ایپل آئی فون آئی او ایس میں موجود حفاظتی کمزوریوں کے بارے میں تفصیلات ظاہر کرے گا۔ تاہم ، سرچ کمپنیاں نے متعلقہ کمپنیوں کو سیکیورٹی کی خرابیوں یا گھر کے پچھلے دروازوں سے آگاہ کرنے کی اپنی ذمہ دارانہ عمل کو برقرار رکھا ، اور ٹیم نے عوامی طور پر انکشافات سے پہلے ایپل کو معاملات کی اطلاع دی۔

سخت حفاظتی کیڑے کا نوٹس لیتے ہوئے ، ایپل مبینہ طور پر کیڑے کو پیچ کرنے کے لئے پہنچ گیا۔ تاہم ، یہ مکمل طور پر کامیاب نہیں ہوا ہے۔ کسی بھی 'بات چیت کے بغیر' خطرات سے متعلق تفصیلات کو نجی رکھا گیا ہے کیونکہ ایپل نے بگ کو مکمل طور پر حل نہیں کیا۔ اس کے بارے میں معلومات گوگل کے دو پروجیکٹ زیرو ریسرچرز میں سے ایک ، نٹلی سلانووچ نے پیش کی تھی ، جنھوں نے کیڑے تلاش کیے اور اس کی اطلاع دی۔

گوگل نے ایپل کے iMessage اپلی کیشن میں چھوٹی خامیوں کا انکشاف کیا

کوئی بھی چیز وائرس ، مالویئر اور اس جیسے یا کوڈنگ خامیوں سے محفوظ نہیں ہے: مک او ایس ، اینڈروئیڈ ، آئی او ایس ، لینکس ، ونڈوز۔ یہ سب خطرے سے دوچار ہیں۔ تمام OS کے لئے پیچ اور اینٹی وائرل ہمیشہ ضروری ہوتے ہیں https://t.co/sTpLUY2XqO

- اسکوٹی (osusuki) 30 جولائی ، 2019

محقق نے یہ بھی نوٹ کیا کہ چھ میں سے چار سیکیورٹی کیڑے دور دراز کے iOS آلہ پر بدنیتی کوڈ پر عمل درآمد کا باعث بن سکتے ہیں۔ اس سے بھی زیادہ اہم بات یہ ہے کہ ان کیڑے کو صارف کی بات چیت کی ضرورت نہیں ہے۔ حملہ آوروں کو صرف ایک متاثرہ شخص کے فون پر خاص طور پر کوڈڈ خراب خراب پیغام بھیجنا ہوتا ہے۔ غلط استعمال شدہ کوڈ اس کے بعد صارف کے موصولہ آئٹم کو دیکھنے کے لئے پیغام کھولنے کے بعد آسانی سے اس پر عمل پیرا ہوسکتا ہے۔ دوسرے دو کارناموں سے حملہ آور کو کسی آلے کی میموری سے ڈیٹا لیک ہونے اور ریموٹ ڈیوائس سے فائلوں کو پڑھنے کی اجازت مل سکتی ہے۔ حیرت کی بات یہ ہے کہ یہاں تک کہ ان کیڑے کو صارف کی بات چیت کی ضرورت نہیں تھی۔

ایپل آئی فون آئی او ایس میں چھ ‘‘ زیرو انٹرایکشن ’سیکیورٹی کے خرابیوں میں کامیابی کے ساتھ صرف پانچ کو کامیابی سے ہمکنار کر سکے؟

سمجھا جاتا تھا کہ سکیورٹی کی تمام چھڑکیاں گذشتہ ہفتے 22 جولائی کو کامیابی کے ساتھ پھنچ گئیں۔ ایپل کے iOS 12.4 کی رہائی کے ساتھ . تاہم ، ایسا لگتا نہیں ہے۔ سیکیورٹی محقق نے نوٹ کیا ہے کہ ایپل آئی فون iOS میں موجود سیکیورٹی 'زیرو انٹرایکشن' میں سے چھ میں سے پانچ کو صرف ٹھیک کرنے میں کامیاب رہا ہے۔ پھر بھی ، پیچ کی گئی پانچ کیڑے کی تفصیلات آن لائن دستیاب ہیں۔ گوگل نے اپنے بگ رپورٹنگ سسٹم کے ذریعہ بھی یہی پیش کش کی ہے۔

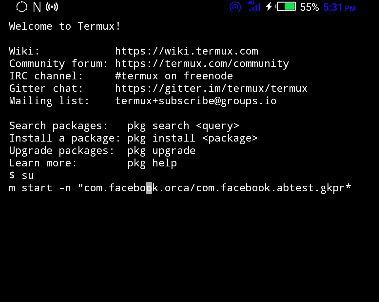

وہ تین کیڑے جس نے دور دراز پر عمل درآمد کرنے کی اجازت دی اور متاثرہ کے آئی فون پر انتظامی کنٹرول حاصل کیا CVE-2019-8647 ، CVE-2019-8660 ، اور CVE-2019-8662 . منسلک بگ رپورٹوں میں ہر مسئلے کے بارے میں نہ صرف تکنیکی تفصیلات ہوتی ہیں بلکہ اس کے ساتھ ساتھ پروف کوڈ تصور کوڈ بھی ہوتا ہے جو کارآمد کاری کے لئے استعمال ہوسکتا ہے۔ چونکہ ایپل اس زمرے سے چوتھے مسئلے کو کامیابی کے ساتھ پیچ کرنے میں کامیاب نہیں رہا ہے ، لہذا اس کی تفصیلات کو خفیہ رکھا گیا ہے۔ گوگل نے سیکیورٹی کے اس خطرے کو CVE-2019-8641 کے بطور ٹیگ کیا ہے۔

ان خامیوں میں سے ایک حد سے باہر پڑھنے والا (CVE-2019-8646) مسئلہ ہے جو دور دراز حملہ آوروں کو متاثرہ افراد پر محفوظ فائلوں کے مواد کو پڑھنے کی اجازت دیتا ہے #iOS آلہ صرف iMessage کے ذریعے خرابی پیغام بھیج کر۔

- ہیکر نیوز (@ ہیکرز نیوز) 30 جولائی ، 2019

گوگل نے پانچویں اور چھٹے کیڑے کو بطور ٹیگ لگایا ہے CVE-2019-8624 اور CVE-2019-8646 . یہ سیکیورٹی خامیاں ممکنہ طور پر حملہ آور کو متاثرہ شخص کی نجی معلومات میں ٹیپ کرنے کی اجازت دے سکتی ہیں۔ یہ خاص طور پر اس لئے ہیں کہ وہ کسی آلہ کی میموری سے ڈیٹا لیک کرسکتے ہیں اور شکار سے کسی بھی تعامل کی ضرورت کے بغیر کسی ریموٹ ڈیوائس سے فائلیں پڑھ سکتے ہیں۔

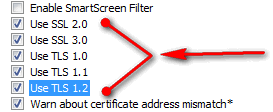

آئی او ایس 12.4 کے ساتھ ، ایپل نے آئی فونز کو غیر محفوظ iMessage پلیٹ فارم کے ذریعے دور سے کنٹرول کرنے کی کسی بھی کوشش کو کامیابی کے ساتھ روک دیا ہے۔ تاہم ، تصور کے کوڈ کی موجودگی اور کھلی موجودگی کا مطلب ہے کہ ہیکرز یا بدنیتی پر مبنی کوڈر اب بھی آئی فونز کا استحصال کرسکتے ہیں جنہیں iOS 12.4 میں تازہ کاری نہیں کی گئی ہے۔ دوسرے لفظوں میں ، جب کہ یہ ہمیشہ تجویز کیا جاتا ہے کہ حفاظتی اپ ڈیٹ دستیاب ہوتے ہی انسٹال کریں ، اس معاملے میں یہ انتہائی ضروری ہے کہ ایپل نے تازہ ترین iOS اپ ڈیٹ انسٹال کرنا چاہ. جو ایپل نے بغیر کسی تاخیر کے جاری کیا ہے۔ بہت سے ہیکر پیچ یا فکس ہونے کے بعد بھی خطرات سے فائدہ اٹھانے کی کوشش کرتے ہیں۔ اس کی وجہ یہ ہے کہ وہ بخوبی واقف ہیں کہ آلہ کے مالکان کی ایک اعلی فیصد ہے جو فوری طور پر تازہ کاری نہیں کرتی ہے یا محض اپنے آلات کو اپ ڈیٹ کرنے میں تاخیر نہیں کرتی ہے۔

آئی فون آئی او ایس میں سخت حفاظتی خامیاں کافی حد تک منافع بخش اور تاریک ویب پر مالی طور پر ثمر آور ہیں۔

سلامتی کے چھ خطرات 'سلونووچ' اور ساتھی گوگل پروجیکٹ زیرو سیکیورٹی کے محقق سیموئل گروß نے دریافت کیے۔ سلانووچ آئندہ ہفتے لاس ویگاس میں ہونے والی بلیک ہیٹ سیکیورٹی کانفرنس میں دور دراز اور “انٹرایکٹوسلیس” آئی فون کے خطرات کے بارے میں ایک پریزنٹیشن پیش کریں گے۔

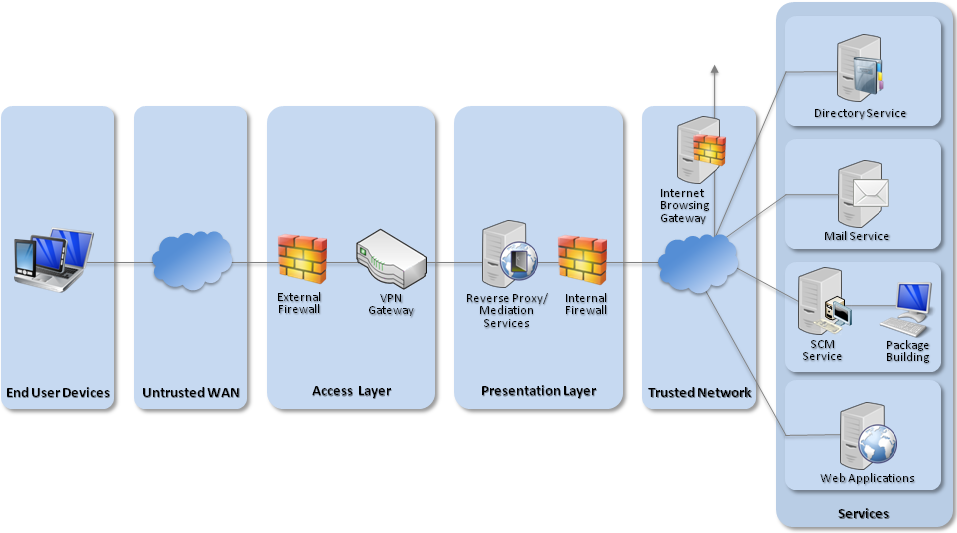

' صفر باہمی تعامل ’یا‘ بے رخی ’خطرات خاص طور پر خطرناک ہیں اور سیکیورٹی ماہرین کے مابین گہری تشویش کا سبب ہیں۔ A بات کے بارے میں چھوٹا ٹکڑا جو سلونووچ کانفرنس میں پیش کریں گے وہ آئی فون iOS کے اندر ایسی سکیورٹی خامیوں کے بارے میں خدشات کو اجاگر کرتا ہے۔ آئی فون پر حملہ کرنے کے لئے کسی دور دراز کے افواہوں کی افواہیں آتی رہی ہیں ، لیکن جدید آلات پر ان حملوں کے تکنیکی پہلوؤں کے بارے میں محدود معلومات دستیاب ہیں۔ اس پریزنٹیشن نے iOS کی دور دراز ، باہمی تعامل سے کم حملے کی سطح کو تلاش کیا ہے۔ اس میں ایس ایم ایس ، ایم ایم ایس ، ویژول وائس میل ، آئی میسجج اور میل میں کمزوریوں کے امکانی امور پر تبادلہ خیال کیا گیا ہے اور وضاحت کی گئی ہے کہ ان اجزاء کو جانچنے کے لئے ٹولنگ کو کس طرح ترتیب دیا جائے۔ اس میں ان طریقوں کا استعمال کرتے ہوئے پائے جانے والے خطرات کی دو مثالیں بھی شامل ہیں۔

گوگل پروجیکٹ زیرو ریسرچرز نے 5 ‘زیرو انٹرایکشن’ آئی میسجج کی خامیوں کا انکشاف کیا ، 4 iOS 12.4 میں فکسڈ @ گوگل

CVE-2019-8660 میموری کی بدعنوانی کا خامی ہےانکشاف کردہ دو خامیوں سے آئی فون جی یو آئی کے حادثے کا باعث بن سکتے ہیں

محققین میں سے ایک بلیک ہیٹ یو ایس اے 2019 کی خامیوں کو تفصیل سے بیان کرے گا pic.twitter.com/slkkkOoObE

- ڈیلی ٹیک (@ وکاس گاؤڈ 1997) 30 جولائی ، 2019

بنیادی طور پر کنونشن میں پریزنٹیشن کو سب سے زیادہ مشہور قرار دیا گیا ہے کیونکہ صارف کی بات چیت میں آئی ای ایس کیڑے بہت کم ہوتے ہیں۔ زیادہ تر آئی او ایس اور میکوس کارنامے متاثرہ شخص کو ایپ چلانے یا ان کے ایپل شناختی اسناد کو افشا کرنے میں کامیابی کے ساتھ دھوکہ دہی پر انحصار کرتے ہیں۔ ایک صفر باہمی تعامل کے مسئلے کو استحصال کرنے کے لئے صرف داغدار پیغام کو کھولنا ہوتا ہے۔ اس سے انفیکشن یا سیکیورٹی سمجھوتہ کے امکانات میں نمایاں اضافہ ہوتا ہے۔ زیادہ تر اسمارٹ فون صارفین کے پاس محدود اسکرین رئیل اسٹیٹ ہے اور اس کے مندرجات کی جانچ پڑتال کے ل opening کھولنے والے پیغامات ختم ہوجاتے ہیں۔ ایک چالاکی سے تیار کیا گیا اور اچھ .ا الفاظ والا پیغام اکثر آسانی سے سمجھی جانے والی صداقت کو بڑھاتا ہے ، اور کامیابی کے امکانات کو آگے بڑھاتا ہے۔

سلانووچ نے بتایا کہ اس طرح کے بدنیتی پر مبنی پیغامات ایس ایم ایس ، ایم ایم ایس ، آئی میسج ، میل یا بصری وائس میل کے ذریعے بھیجی جاسکتے ہیں۔ انہیں صرف شکار کے فون پر ہی ختم ہونے کی ضرورت تھی اور اسے کھولنا چاہئے۔ 'ایسی کمزوریاں حملہ آور کی مقدس پتھری ہوتی ہیں ، جس کی وجہ سے وہ متاثرین کے آلات کا پتہ نہیں چلاسکتے ہیں۔' اتفاقی طور پر ، آج تک ، اس طرح کے کم سے کم یا 'زیرو انٹرایکشن' سیکیورٹی کے خطرات صرف استحصال فروشوں اور قانونی انٹرسیپ ٹولس اور نگرانی سافٹ ویئر بنانے والوں کے استعمال میں تھے۔ اس کا سیدھا مطلب ہے انتہائی نفیس کیڑے یہ وجہ ہے کہ کم سے کم شبہات کو بنیادی طور پر سافٹ ویئر فروشوں کے ذریعہ دریافت کیا جاتا ہے اور جو ڈارک ویب پر کام کرتے ہیں۔ صرف ریاست کے زیر اہتمام اور فوکس شدہ ہیکنگ گروپس عام طور پر ان تک رسائی حاصل ہے۔ اس کی وجہ یہ ہے کہ جو دکاندار اس طرح کی خامیوں کو روکتے ہیں وہ انہیں بھاری رقم میں فروخت کرتے ہیں۔

کے ذریعہ شائع کردہ قیمت چارٹ کے مطابق زیروڈیم ، ڈارک ویب یا سافٹ ویئر بلیک مارکیٹ میں فروخت ہونے والی اس طرح کی کمزوریوں پر ہر ایک million 1 ملین سے زیادہ لاگت آسکتی ہے۔ اس کا مطلب یہ ہے کہ سلانووچ نے حفاظتی کارناموں کی تفصیلات شائع کی ہوسکتی ہیں جو غیر قانونی سافٹ ویئر فروشوں نے کہیں بھی million 5 ملین اور 10 ملین ڈالر کے درمیان وصول کیا ہے۔ کروڈ فینس ، ایک اور پلیٹ فارم جو سیکیورٹی سے متعلق معلومات کے ساتھ کام کرتا ہے ، کا دعوی ہے کہ قیمت آسانی سے کہیں زیادہ ہوسکتی ہے۔ پلیٹ فارم اس کی قیاس آرائیاں اس حقیقت پر منحصر کرتا ہے کہ یہ خامیاں ' کوئی کلک حملہ سلسلہ ”۔ مزید یہ کہ ، iOS کے استحصال کے حالیہ ورژن پر کمزوریوں نے کام کیا۔ اس حقیقت کے ساتھ مل کر کہ ان میں سے چھ تھے ، ایک استحصال فروش آسانی سے بہتری کے لئے million 20 ملین سے زیادہ رقم بنا سکتا تھا۔

ٹیگز سیب سائبر سیکورٹی گوگل iOS