انٹرنیٹ ایکسپلورر

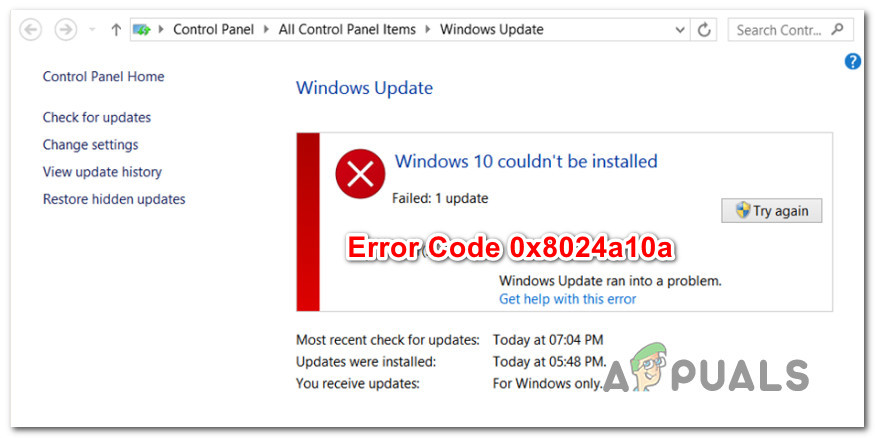

عمر میں سیکیورٹی کی خرابی لیکن اب بھی فعال طور پر استعمال شدہ انٹرنیٹ ایکسپلورر ، مائیکروسافٹ ونڈوز آپریٹنگ سسٹم کے لئے ’ڈیفالٹ‘ ویب براؤزر ، جاری ہے حملہ آوروں اور بدنیتی پر مبنی کوڈ مصنفین کا فعال طور پر استحصال کیا گیا . اگرچہ مائیکروسافٹ آئی ای میں زیرو ڈے استحصال سے سختی سے واقف ہے ، تاہم کمپنی نے فی الحال ایک ہنگامی سلامتی ایڈوائزری جاری کی ہے۔ مائیکروسافٹ نے ابھی تک جاری یا متعارف نہیں کیا ہے ایمرجنسی سیکیورٹی پیچ کی تازہ کاری انٹرنیٹ ایکسپلورر میں سیکیورٹی کے خطرے سے نمٹنے کے ل.

مبینہ طور پر حملہ آور 'جنگل میں' کے ذریعے انٹرنیٹ ایکسپلورر میں 0 دن کے استحصال کا استحصال کیا جارہا ہے۔ سیدھے الفاظ میں ، آئی ای میں ایک نئے دریافت ہونے والے عیب کو بدنیتی سے متعلق یا صوابدیدی کوڈ کو دور سے انجام دینے کے لئے فعال طور پر استعمال کیا جارہا ہے۔ مائیکرو سافٹ نے ایک سیکیورٹی ایڈوائزری جاری کیا ہے جس میں لاکھوں ونڈوز OS صارفین کو انٹرنیٹ ایکسپلورر ویب براؤزر میں نئے زیرو ڈے کی کمزوری کے بارے میں متنبہ کیا گیا ہے لیکن ابھی تک سیکیورٹی کی خرابی کو دور کرنے کے لئے ایک پیچ جاری نہیں کیا ہے۔

انٹرنیٹ ایکسپلورر میں سیکیورٹی کے کمزوری ، شرح 'اعتدال پسند' جنگل میں فعال طور پر استمعال کیا جارہا ہے:

انٹرنیٹ ایکسپلورر میں نو دریافت اور مبینہ طور پر استحصال کی جانے والی سیکیورٹی کی کمزوری کو سرکاری طور پر ٹیگ کیا گیا ہے CVE-2020-0674 . 0 دن کے استحصال کو ‘اعتدال پسند’ درجہ دیا گیا ہے۔ سیکیورٹی کی خرابی بنیادی طور پر ریموٹ کوڈ پر عمل درآمد کا مسئلہ ہے جو اسکرپٹنگ انجن کو انٹرنیٹ ایکسپلورر کی یاد میں اشیاء کو ہینڈل کرنے کے طریقے سے موجود ہے۔ بگ JScript.dll لائبریری کے ذریعے متحرک ہے۔

# سردارخیل # 0 دن # ایکسپوائٹ

CVE-2020-0674

مائیکرو سافٹ رہنمائی اسکرپٹ انجن میموری بدعنوانی کا شکار

ایک ریموٹ کوڈ عملدرآمد کی کمزوری اس طرح موجود ہے کہ اسکرپٹنگ انجن انٹرنیٹ ایکسپلورر میں میموری میں اشیاء کو سنبھالتا ہے۔ https://t.co/1mbqh1IMDz

- بلیکوربرڈ (@ بلیکوربرڈ) 18 جنوری ، 2020

بگ کا کامیابی سے استحصال کرکے ، ایک ریموٹ حملہ آور ھدف بنائے گئے کمپیوٹرز پر صوابدیدی کوڈ پر عمل درآمد کرسکتا ہے۔ حملہ آور محض مائیکروسافٹ براؤزر پر بدنیتی سے تیار کیا ہوا ویب صفحہ کھولنے پر راضی کرکے ہی متاثرین پر مکمل کنٹرول حاصل کرسکتے ہیں۔ دوسرے لفظوں میں ، حملہ آور فشنگ اٹیک تعینات کرسکتے ہیں اور ونڈوز OS کے استعمال کنندہ کو ویب لینک پر کلک کرنے کے لئے چال چل سکتے ہیں جو متاثرین کو ایک داغدار ویب سائٹ میں لے جاتے ہیں جس پر میلویئر لگا ہوا ہے۔ دلچسپ بات یہ ہے کہ ، خطرہ انتظامی انتظامی مراعات نہیں دے سکتا ، جب تک کہ صارف خود ایڈمنسٹریٹر کے طور پر لاگ ان نہ ہو مائیکرو سافٹ سیکیورٹی ایڈوائزری :

'خطرے سے میموری اس طرح خراب ہوسکتا ہے کہ حملہ آور موجودہ صارف کے تناظر میں صوابدیدی کوڈ پر عمل پیرا ہوسکتا ہے۔ ایک حملہ آور جس نے خطرے کا کامیابی سے استحصال کیا وہی صارف کے حقوق بھی حاصل کرسکتا ہے جیسے موجودہ صارف۔ اگر موجودہ صارف انتظامی صارف کے حقوق کے ساتھ لاگ ان ہوا ہے تو ، حملہ آور جس نے خطرے سے کامیابی سے فائدہ اٹھایا ہے وہ متاثرہ نظام کا کنٹرول سنبھال سکتا ہے۔ اس کے بعد ایک حملہ آور پروگرام نصب کرسکتا تھا۔ ڈیٹا دیکھیں ، تبدیل کریں ، یا حذف کریں۔ یا صارف کے مکمل حقوق کے ساتھ نئے اکاؤنٹ بنائیں۔ '

مائیکروسافٹ آئی ای زیرو ڈے کی حفاظت سے متعلق استحکام اور استحکام پر کام کرنے سے آگاہ:

یہ امر قابل غور ہے کہ انٹرنیٹ ایکسپلورر کے تقریبا all تمام ورژن اور مختلف حالتیں 0 دن کے استحصال کا شکار ہیں۔ متاثرہ ویب براؤزنگ پلیٹ فارم میں انٹرنیٹ ایکسپلورر 9 ، انٹرنیٹ ایکسپلورر 10 ، اور انٹرنیٹ ایکسپلورر 11 شامل ہیں۔ آئی ای کے ان ورژنوں میں سے کوئی بھی ونڈوز 10 ، ونڈوز 8.1 ، ونڈوز 7 کے تمام ورژن پر چل سکتا ہے۔

یہ جمعہ ہے ، ہفتے کے آخر میں اترا ہے… اور # مائیکرو سافٹ انٹرنیٹ ایکسپلورر کو صفر دن کے استحصال کی انتباہ… https://t.co/1bkNhKIDYt # رجسٹر

- سیکیورٹی نیوز بوٹ (@ سیکیورٹی نیوزبٹ) 18 جنوری ، 2020

اگرچہ مائیکرو سافٹ نے ٹی ونڈوز 7 کو مفت معاونت فراہم کی ، کمپنی ابھی بھی ہے عمر رسیدہ کی حمایت اور پہلے ہی متروک یعنی ویب براؤزر۔ مائیکرو سافٹ نے مبینہ طور پر اس بات کا اشارہ کیا ہے کہ وہ جنگل میں ہونے والے 'محدود ٹارگٹڈ حملوں' سے واقف ہے اور کسی کام پر کام کر رہا ہے۔ تاہم ، پیچ ابھی تک تیار نہیں ہے۔ دوسرے لفظوں میں ، ونڈوز OS کے لاکھوں صارف جو IE پر کام کرتے ہیں ، وہ کمزور ہی رہتے ہیں۔

آئی ای میں زیرو ڈے استحصال کے خلاف حفاظت کے ل Simple آسان لیکن عارضی کام

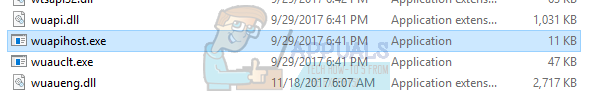

IE میں 0 دن کے استحصال سے بچانے کے لئے آسان اور قابل عمل حل JScript.dll لائبریری کی لوڈنگ کو روکنے پر انحصار کرتا ہے۔ دوسرے لفظوں میں ، یعنی صارفین کو لائبریری کو میموری میں لوڈ ہونے سے روکنا چاہئے تاکہ دستی طور پر اس کو روکیں اس خطرے کا استحصال .

چونکہ IE میں 0 دن کے استحصال کا فعال استحصال کیا جارہا ہے ، ونڈوز OS استعمال کنندہ جو IE کے ساتھ کام کرتے ہیں ان ہدایات پر عمل کریں۔ رپورٹ کیا ، JScript.dll تک رسائی پر پابندی لگانے کے لئے ، صارفین کو ایڈمنسٹریٹو مراعات کے ساتھ ، آپ کے ونڈوز سسٹم پر درج ذیل کمانڈز چلائیں ہیکر نیوز .

32 بٹ سسٹم کے لئے:

ٹیکاون / ایف٪ ونڈیر٪ system32 jscript.dll

cacls٪ windir٪ system32 jscript.dll / E / P سبھی: N

64 بٹ سسٹم کے لئے:

ٹیکاون / ایف٪ ونڈیر٪ syswow64 jscript.dll

cacls٪ windir٪ syswow64 jscript.dll / E / P سب: N

ٹیکاون / ایف٪ ونڈیر٪ system32 jscript.dll

cacls٪ windir٪ system32 jscript.dll / E / P سبھی: N

مائیکرو سافٹ نے تصدیق کی ہے کہ وہ جلد ہی پیچ کو تعینات کرے گا۔ وہ صارف جو مذکورہ بالا کمانڈز کو چلاتے ہیں وہ کچھ ویب سائٹوں کا تجربہ کرسکتے ہیں جو انٹریٹ سلوک کرتے ہیں یا لوڈ کرنے میں ناکام رہتے ہیں۔ جب پیچ دستیاب ہوتا ہے تو ، شاید ونڈوز اپ ڈیٹ کے ذریعے ، صارفین درج ذیل کمانڈز کو چلاتے ہوئے ان تبدیلیوں کو کالعدم کر سکتے ہیں۔

32 بٹ سسٹم کے لئے:

cacls٪ ونڈر٪ system32 jscript.dll / E / R سبھی

ٹیگز انٹرنیٹ ایکسپلورر64 بٹ سسٹم کے لئے:

cacls٪ ونڈر٪ system32 jscript.dll / E / R سبھی

cacls٪ ونڈیر٪ syswow64 jscript.dll / E / R سبھی