انٹری حاصل کرنے کے لئے نیٹ اسپیکٹیر بمبارڈ مشین پورٹس

4 منٹ پڑھا

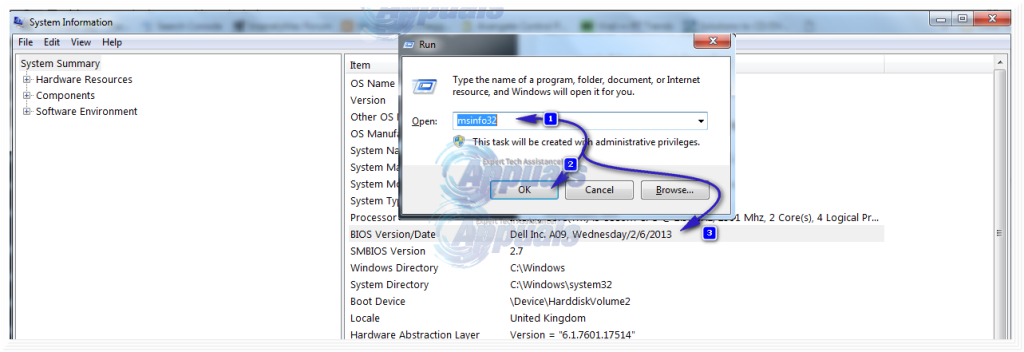

سپیکٹر کلاس سی پی یو کے ایک نئے حملے کو علمی سائنسدانوں کی توجہ حاصل ہوئی ہے کیونکہ انہوں نے حال ہی میں 'نیٹ اسپیکٹر: ریڈ اربٹری میموری اوور نیٹ ورک' کے عنوان سے ایک تحقیقی مقالہ جاری کیا ہے ، جو سی پی یو حملے کی یہ کلاس کیسے کام کرتا ہے اس کی گہرائی سے تفصیلات میں جاتا ہے۔

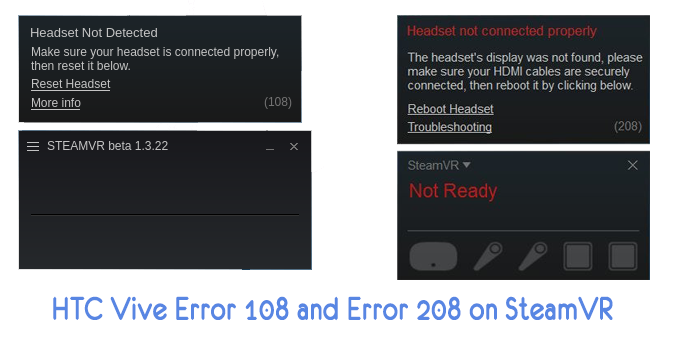

نیا اسپیکٹر سی پی یو کے حملے سے تھوڑا سا خوفناک کیا ہوتا ہے کی ضرورت نہیں ہے حملہ آور اپنے شکار کو اپنی مشین پر بدنیتی پر مبنی اسکرپٹس کو ڈاؤن لوڈ اور چلانے میں ، یا یہاں تک کہ کسی ویب سائٹ تک رسائی حاصل کرنے میں بےوقوف بناتا ہے جو صارف کے براؤزر میں بدنیتی پر مبنی جاوا اسکرپٹ چلاتا ہے۔

نیٹ اسپیکٹر آسانی سے کسی مشین کے نیٹ ورک بندرگاہوں پر بمباری کرے گا جب تک کہ وہ اپنے مقاصد کو حاصل کرنے میں کوئی راہ تلاش نہ کرے۔

'سپیکٹر حملوں سے متاثرہ افراد کو قیاس آرائیاں انجام دیتے ہیں کہ وہ پروگرام کی ہدایات پر سختی سے ترتیب دیئے جانے والے عمل کو انجام دینے کے ل occur پیش نہیں آسکتے ہیں ، اور جو کسی خفیہ چینل کے ذریعہ کسی حملہ آور کو خفیہ معلومات کے ذریعہ کسی شکار کی خفیہ معلومات لیک کرتے ہیں۔'

تاہم ، نیٹ اسپیکٹر اپنی خامیوں کے بغیر نہیں آتا ہے۔ اس میں نیٹ ورک کنکشن کے ذریعہ کئے جانے والے حملوں اور سی پی یو کے کیشے میں موجود ڈیٹا کو ھدف بنائے جانے کے لئے تقریبا hour 15 بٹس فی گھنٹہ کی رفتار میں حیرت انگیز طور پر آہستہ آہستہ رفتار ہے۔

تحقیقی مقالے میں ، ماہرین تعلیم نیٹ اسپیکٹر کی ایک خاص تغیر کے ساتھ 60 بٹس / گھنٹہ تک حاصل کرنے میں کامیاب رہے تھے جو سی پی یو کے اے وی ایکس 2 ماڈیول کے ذریعہ عملدرآمد کردہ ڈیٹا کو نشانہ بناتا ہے ، جو انٹیل سی پی یوز کے لئے مخصوص ہے۔

دونوں ہی معاملات میں ، نیٹ اسپیکٹر کو فی الحال حملہ آوروں کے ل valuable قیمتی سمجھنے میں بہت سست سمجھا جاتا ہے ، جس کا مطلب ہے کہ نیٹ اسپیکٹر صرف ایک ہے نظریاتی خطرہ ، ایسی کوئی چیز نہیں جس سے کمپنیاں ڈھکی چھپی رہیں ابھی ابھی . تاہم ، جیسے جیسے ٹکنالوجی میں ترقی ہوتی جارہی ہے ، بلا شبہ اس کی تیزرفتاری کی رفتار میں اضافہ ہوگا اور پھر ہمارے پاس سی پی یو حملے کرنے کی فکر کرنے کے لئے قابل عمل اور ناقابل یقین حد تک آسان آسان کلاس ہے۔

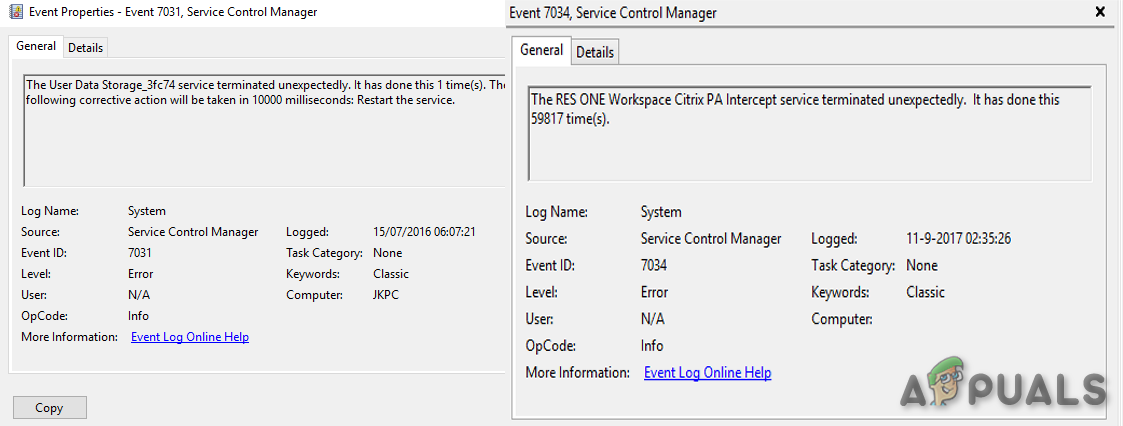

نیا نیٹ اسپیکٹر حملہ سپیکٹر وی ون خطرے (سی وی ای -2017-5753) سے متعلق ہے جو گوگل کے محققین نے اس سال (2018) کے اوائل میں انکشاف کیا تھا۔ اس کا مطلب یہ ہے کہ وہ تمام سی پی یو جو سپیکٹر وی ون سے متاثر ہوسکتے ہیں ، وہ بھی نیٹ اسپیکٹر سمجھے جاتے ہیں ، اگر یہ مناسب OS اور سی پی یو فرم ویئر کے ساتھ تعینات ہے۔

نیٹ اسپیکٹر کے لئے اس وقت حملے کے دو قسمیں ہیں: ٹارگٹ سسٹم سے ڈیٹا نکالنا اور ٹارگٹ سسٹم پر ASLR (ایڈریس اسپیس لے آؤٹ رینڈومیزیشن) کو دور سے توڑنا۔

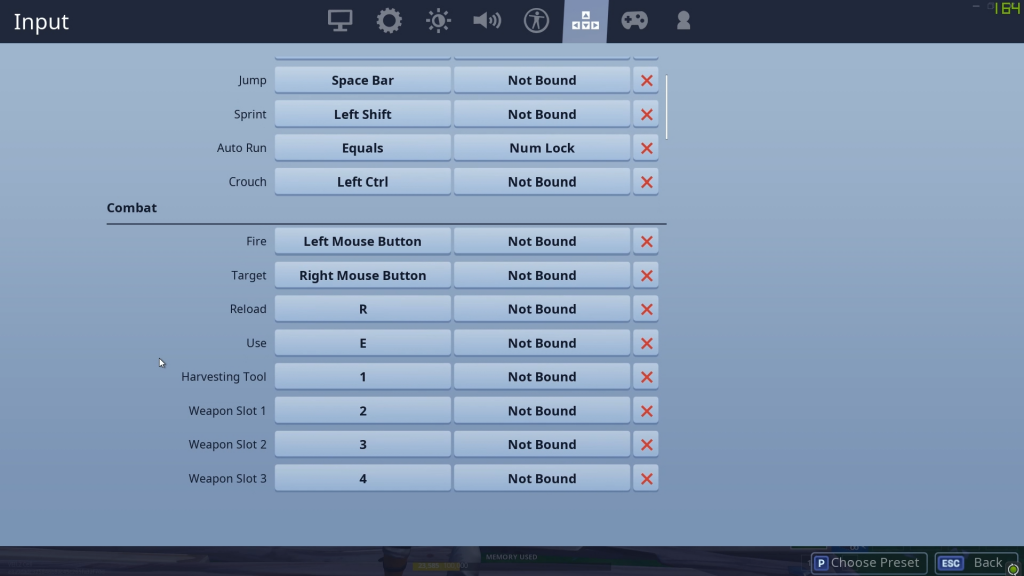

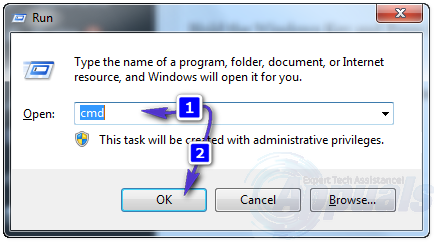

پہلے قسم کے حملے کے واقعات کا سلسلہ اس طرح سے چلتا ہے۔

- برانچ کے پیش گو کی غلطی

- مائکرو ارکیٹیکچرل عنصر کی حالت کو دوبارہ ترتیب دیں۔

- مائکرو ارکیٹیکچرل عنصر پر تھوڑا سا لیک کریں۔

- مائکرو کارٹیکچرل عنصر کی حالت کو نیٹ ورک میں بے نقاب کریں۔

- مرحلہ 1 میں ، حملہ آور متاثرہ شخص کے شاخ کے پیش گو گو اسپیکٹر حملہ چلانے کے لئے غلط سلوک کرتا ہے۔ برانچ پیش گو کی غلط تشریح کرنے کے لئے ، حملہ آور درست انڈیکس کے ساتھ لیک گیجٹ کا فائدہ اٹھاتا ہے۔ درست اشارے اس بات کو یقینی بناتے ہیں کہ برانچ کا پیش گو ہمیشہ برانچ رکھنا سیکھتا ہے ، یعنی برانچ پیشن گو قیاس آرائیاں کرتی ہے کہ حالت صحیح ہے۔ نوٹ کریں کہ یہ اقدام صرف لیک گیجٹ پر انحصار کرتا ہے۔ حملہ آور سے کوئی رائے نہیں ہے ، اور اس طرح مائکرو ارکیٹیکچرل اسٹیٹ کو دوبارہ ترتیب دینے یا منتقل کرنے کی ضرورت نہیں ہے۔

- مرحلہ 2 میں ، حملہ آور کو مائکرو آرکیٹیکچرل عنصر کا استعمال کرتے ہوئے لیک بٹس کے انکوڈنگ کو چالو کرنے کے ل the مائکرو ارکیٹیکچرل حالت کو دوبارہ بنانا ہوگا۔ یہ قدم استعمال شدہ مائکرو کارٹیکٹیچرل عنصر پر بہت زیادہ انحصار کرتا ہے ، جیسے ، جب کیشے کا فائدہ اٹھاتے ہوئے ، حملہ آور شکار سے ایک بڑی فائل ڈاؤن لوڈ کرتا ہے۔ اگر اے وی ایکس 2 استعمال کیا جاتا ہے تو ، حملہ آور صرف 1 ملی سیکنڈ سے زیادہ کا انتظار کرتا ہے۔ اس اقدام کے بعد ، تمام ضروریات متاثرین سے تھوڑا سا لیک کرنے پر مطمئن ہیں۔

- مرحلہ 3 میں ، حملہ آور متاثرہ شخص سے ایک تھوڑا سا لیک کرنے کے لئے سپیکٹر کی کمزوری کا استحصال کرتا ہے۔ چونکہ برانچ پیشن گوئی کو مرحلہ 1 میں غلط سمجھا گیا ہے ، لہذا گیجٹ کو حد سے باہر جانے والا انڈیکس فراہم کرنا باؤنڈ باؤڈس کو چلائے گا اور مائکرو آرکیٹیکچرل عنصر میں ترمیم کرے گا ، یعنی ، تھوڑا سا مائکرو ارکیٹیکچرل عنصر میں انکوڈ کیا گیا ہے۔

- مرحلہ 4 میں ، حملہ آور کو انکوڈ شدہ معلومات کو نیٹ ورک کے ذریعے منتقل کرنا ہوتا ہے۔ یہ قدم اصل سپیکٹر حملے کے دوسرے مرحلے سے مماثل ہے۔ حملہ آور ایک نیٹ ورک پیکٹ بھیجتا ہے جو ٹرانسمیٹ گیجٹ کے ذریعہ سنبھالا جاتا ہے اور جواب آنے تک پیکٹ بھیجنے میں وقت کا پیمانہ کرتا ہے۔

حملہ کرنے کا طریقہ # 2: دور سے ASLR توڑ رہا ہے

- برانچ کے پیش گو کی غلطی

- میموری (محل وقوع) میموری والے مقام کو کیچ کرنے کے لئے حد سے باہر انڈیکس تک رسائی حاصل کریں۔

- نیٹ ورک کے توسط سے کسی فنکشن کے نفاذ کے وقت کی پیمائش کریں تاکہ یہ اندازہ لگایا جاسکے کہ باہر کی حد تک رسائی نے اس کے کچھ حصے کو کیچ کیا ہے۔

سپیکٹر کاؤنٹر میجرز

انٹیل اور اے ایم ڈی سفارش کرتے ہیں کہ لفینس ہدایت کو قیاس آرائی میں رکاوٹ کے طور پر استعمال کریں۔ اس ہدایت کو قیاس آرائی پر عمل درآمد روکنے کے لئے حفاظتی حدود کی جانچ پڑتال کے بعد داخل کرنا ہوگا۔ تاہم ، ہر حد کی جانچ پڑتال میں اس کا اضافہ نمایاں کارکردگی سے اوپر ہوتا ہے۔

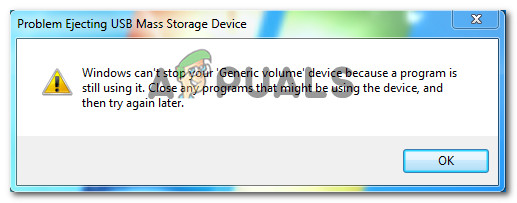

چونکہ نیٹ اسپیکٹر ایک نیٹ ورک پر مبنی حملہ ہے ، اس لئے صرف اسپیکٹر کو کم کرنے سے ہی نہیں روکا جاسکتا بلکہ نیٹ ورک پرت میں انسداد اقدامات کے ذریعہ بھی۔ معمولی نیٹ اسپیکٹر حملے کا آسانی سے ڈی ڈی او ایس پروٹیکشن کے ذریعہ پتہ لگایا جاسکتا ہے ، کیونکہ اسی ذریعہ سے متعدد ہزار ایک جیسے شناختی پیکٹ بھیجے جاتے ہیں۔

تاہم ، حملہ آور ہر سیکنڈ میں پیکٹ اور لیک بٹس فی سیکنڈ کے مابین کسی بھی تجارت کا انتخاب کرسکتا ہے۔ اس طرح ، جس رفتار سے بٹس لیک ہوجاتے ہیں اس کی دہلیز سے صرف اس رفتار کو کم کیا جاسکتا ہے جس کا DDoS نگرانی کرسکتا ہے۔ یہ کسی بھی نگرانی کے لئے سچ ہے جو جاری حملوں ، جیسے ، مداخلت کا پتہ لگانے کے نظاموں کا پتہ لگانے کی کوشش کرتا ہے۔

اگرچہ اس حملے کو نظریاتی طور پر روکا نہیں جاسکتا ہے ، لیکن کسی موقع پر یہ حملہ ناقابل فراموش ہوجاتا ہے ، کیونکہ تھوڑا سا لیک کرنے کے لئے درکار وقت میں کافی اضافہ ہوتا ہے۔ نیٹ اسپیکٹر کو کم کرنے کا ایک اور طریقہ یہ ہے کہ نیٹ ورک میں تاخیر میں مصنوعی شور شامل کیا جائے۔ چونکہ پیمائش کی تعداد نیٹ ورک میں تاخیر پر منحصر ہے ، اضافی شور کے لئے حملہ آور کو زیادہ پیمائش کرنے کی ضرورت ہوتی ہے۔ لہذا ، اگر نیٹ ورک میں تاخیر کا تناسب کافی زیادہ ہے تو ، پیمائش کی بڑی تعداد کی وجہ سے نیٹ اسپیکٹیر کے حملے ناقابلِ برداشت ہوجاتے ہیں۔