ہیکرز نے الزام لگایا تفصیل

اس سال ہم نے صارف کے ڈیٹا اور رازداری پر بہت زیادہ سرگرمی دیکھی ہے۔ فیس بک کا فیاسو ٹن مالویر اور زیرو ڈے کے حملوں کے ساتھ ہوا ، جس نے عالمی سائبر سکیورٹی کی جگہ میں بہت بڑا اثر ڈالا۔ اس سے معلوم ہوتا ہے کہ اگر یہ غلط ہاتھوں میں پڑجاتا ہے تو کتنا کمزور ڈیٹا ہے اور کتنا نقصان دہ ہوسکتا ہے۔

ذاتی ڈیٹا کو محفوظ رکھنے کا ایک سب سے عام طریقہ یہ ہے کہ خفیہ کردہ اسٹوریج ڈیوائسز کا استعمال کریں۔ لیکن محققین کارلو میجر اور برنارڈ وین گیسٹل سے ریڈباؤڈ مینوفیکچررز کے ذریعہ فراہم کردہ SSDs کے خفیہ کاری میں یونیورسٹی کو خطرات کا پتہ چلانے کے قابل تھا۔ انہوں نے اہم MX100 ، MX200 اور MX300 سالڈ اسٹیٹ ڈرائیوز میں کمزوریوں کی جانچ کی۔ سیمسنگ کے لئے انہوں نے ای وی او 840 ، ای وی او 850 ، ٹی 3 اور ٹی 4 ٹھوس اسٹیٹ ڈرائیوز استعمال کیں۔

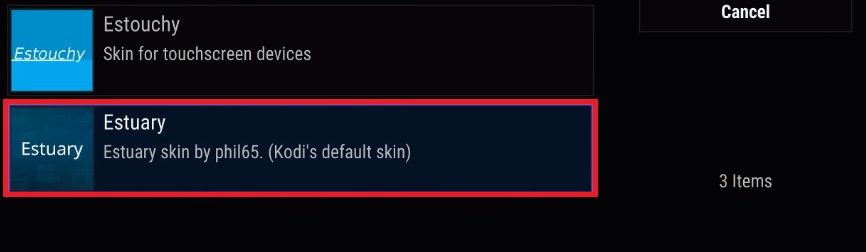

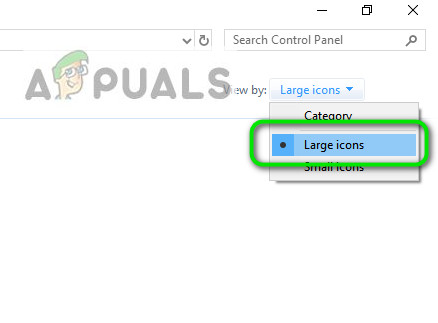

آزمائشی ڈرائیوز میں کمزوریوں کا ذریعہ - TheHackerNews

اوپر دیئے گئے چارٹ میں آزمائشی خطرات کو ظاہر کیا گیا ہے ، ٹکٹس آزمائشی ڈرائیو گزرتی دکھاتی ہیں ، لیکن کراس سے عدم استحکام ظاہر ہوتا ہے۔ حملہ آور رام میں پاس ورڈ کی توثیق کا معمول تبدیل کرنے اور ڈکرپشن کو نظرانداز کرنے کے لئے JTAG ڈیبگنگ انٹرفیس کا استعمال بھی کرسکتا ہے۔ اگرچہ غیر فعال JTAG بندرگاہوں والی ڈرائیوز کمزور نہیں ہوں گی ، جیسا کہ اہم MX300 کی صورت میں ہے۔

سیمسنگ ای وی او کے دونوں ڈرائیوز اے ٹی اے سیکیورٹی میں خطرات کو ظاہر کرتے ہیں۔ لیکن ای او 840 لباس پہننے کی تقریب میں اضافی کمزوری کو ظاہر کرتا ہے۔ اے ٹی اے سیکیورٹی ڈرائیو کو تیز تر بناتی ہے کیونکہ کنٹرولر کے ذریعہ انکرپٹ ہوتا ہے ، لیکن لاک ڈیٹا کو کسی سمجھوتہ کرنے والے فرم ویئر کے ساتھ کھلا کیا جاسکتا ہے۔

پہننا لگانے سے مدد مل سکتی ہے

پہننے لگانے کا استعمال ایس ایس ڈی کی زندگی کو طول دینے کے لئے کیا جاتا ہے۔ ڈرائیوز کے فلیش کنٹرولرز الگورتھم استعمال کرتے ہیں اس بات کا تعین کرنے کے لئے کہ کس بلاک ڈیٹا کو اسٹور کیا جانا چاہئے ، اس سے ایس ایس ڈی پر مخصوص بلاکس پر لباس کم ہوجاتا ہے۔ لیکن کسی بھی ڈرائیو کی طرح ، ڈیٹا کو اس کے اوور رائٹ ہونے تک مکمل طور پر مٹا نہیں جاتا ہے ، اس طرح DEK (ڈسک کی خفیہ کاری کی کلید) کا غیر محفوظ شدہ نقشہ اب بھی حاصل کیا جاسکتا ہے۔

اس سے پہلے کہ محققین نے ان کے نتائج سے عوام کے سامنے عوامی سطح پر جانے سے پہلے سام سنگ اور کرسیوئل دونوں کو مطلع کردیا۔ اہم ان مسائل کو حل کرنے کے لئے فرم ویئر اپ ڈیٹ جاری کیا۔ یہاں تک کہ سیمسنگ نے اپنے پورٹیبل ٹی 4 اور ٹی 5 ایس ایس ڈی میں اپ ڈیٹ کو آگے بڑھایا ، لیکن ای وی او ڈرائیو کے ل they انہوں نے سام سنگ کی اپنی سوفٹ ویئر انکرپشن ایپ کی سفارش کی۔

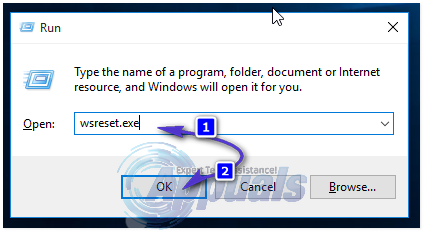

بٹ لاکر مسئلہ

ہارڈ ویئر کی سطح کا خفیہ کاری کبھی بھی قابل اعتماد نہیں رہا ہے۔ خاص طور پر وہ لوگ جو مینوفیکچررز سے آرہے ہیں ، کیونکہ ان میں سے کچھ اعداد و شمار کی بازیابی کے لئے جان بوجھ کر گھر کے دروازے چھوڑ دیتے ہیں۔ سافٹ ویئر کی سطح کا خفیہ کاری زیادہ معتبر ہے ، اسی طرح مفت سافٹ ویئر کمپنیوں کے ذریعہ جن کے سورس کوڈز عوامی ہیں۔

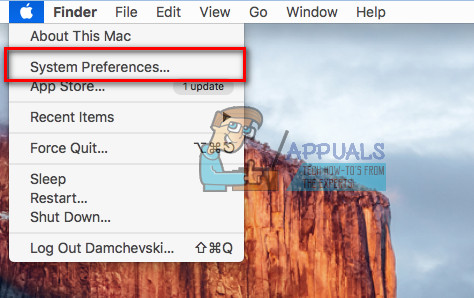

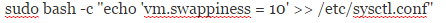

سافٹ ویئر کے بارے میں بات کرتے ہوئے ، بٹ لاکر ونڈوز کے ذریعہ پیش کردہ ایک مکمل ڈسک انکرپشن سافٹ ویئر ہے۔ اگرچہ محققین نے اسے بہت ہی ناقابل اعتبار دکھایا ہے۔ یہ ڈرائیو پر موجود ہارڈ ویئر کے خفیہ کاری کو بطور ڈیفالٹ استعمال کرتا ہے ، اس طرح خطرات باقی رہ جاتے ہیں۔ محققین کا بیان ' مائیکرو سافٹ ونڈوز میں تیار کردہ خفیہ کاری سافٹ ویئر بٹ لاکر ، اس طرح کے ہارڈ ویئر کو خفیہ کاری میں تبدیل کرسکتا ہے لیکن متاثرہ ڈسکس کو ان معاملات میں کوئی موثر تحفظ فراہم نہیں کرتا ہے۔ دوسرے آپریٹنگ سسٹم (جیسے میک او ایس ، آئی او ایس ، اینڈروڈ ، اور لینکس) میں بنے سافٹ ویئر انکرپشن کو اگر یہ سوئچ انجام نہیں دیتا ہے تو وہ متاثر نہیں ہوتا ہے۔ ”اس کو بٹ لاکر پر سافٹ ویئر کے خفیہ کاری کو مجبور کرکے ٹھیک کیا جاسکتا ہے۔

آپ ماخذ مضمون اور تفصیلی تحقیق پڑھ سکتے ہیں یہاں .

![[درست کریں] گارمن کنیکٹ کے ساتھ ہم آہنگی کرنے میں ایک خامی تھی](https://jf-balio.pt/img/how-tos/02/there-was-an-error-syncing-with-garmin-connect.png)