لوگوس میلٹ ڈاون اور سپیکٹر کی کمزوریوں کی نشاندہی کرنے کیلئے بنائے گئے ہیں۔ تصویری کریڈٹ: ہیکر نیوز

ٹیکنولوجی مینوفیکچررز نے 2017 کے موسم گرما میں ایک مائکرو پروسیسر کو متاثر کرنے والا انکشاف کیا تھا اور اس سال کے آغاز میں 'اسپیکٹر' نامی خطرے سے متعلق معلومات عوام کے لئے جاری کردی گئیں۔ اس کے بعد سے ، انٹیل ، جس کے چپس اس سب کی خرابی میں بالکل درست ہیں ، نے سپیکٹر کلاس کی تیار شدہ خطرات کی اطلاع دہندگی پر ایک ،000 100،000 کا فضل رکھا ہے اور ایم آئی ٹی کے ولادیمیر کریانسکی اور خود سے چلنے والے کارل والڈ اسپگر نے آگے لانے کے لئے نقد انعام حاصل کیا ہے۔ دو تازہ ترین ورژن ایک شاخ کی کمزوریوں پر تفصیلی تحقیق: اسپیکٹر 1.1 اور سپیکٹر 1.2 ، بالترتیب۔

کریانکی اور والڈسپرجر میں کاغذ 10 جولائی ، 2018 کو شائع کردہ ، سپیکٹر 1.1 اور سپیکٹر 1.2 کے خطرات کی تفصیلات کا خاکہ پیش کرتے ہوئے ، یہ واضح کیا گیا ہے کہ سابقہ 'قیاس آرائیوں سے متعلق قیاس آرائیوں کی دکانیں قیاس آرائی سے متعلق بہاؤ کو بڑھاوا دیتی ہیں' جبکہ مؤخر الذکر قیاس آرائی کی دکانوں کو 'صرف پڑھنے کے اعداد و شمار کو اوور رائٹ' کرنے کی اجازت دیتی ہے۔ 'اسی طرح کے میکانزم میں جس کو اسپیکٹر 3.0 میں استعمال کیا جاتا ہے جس میں میلٹ ڈاؤن کے نام سے جانا جاتا ہے۔ سپیکٹر کلاس کی خامیوں کی بنیادی نوعیت کی وجہ سے ، وہ ایسی چیزیں نہیں ہیں جن کو سلسلہ وار اپ ڈیٹ یا پیچ کی مدد سے ناکام بنایا جاسکتا ہے ، انہیں بنیادی کمپیوٹر پروسیسنگ ڈیزائن میں مکمل تبدیلی کی ضرورت ہے ، لیکن اس معاملے سے متعلق اچھی خبر یہ ہے کہ حملے صرف ان آلات پر ہوسکتے ہیں جو استحصال کی زیادہ سے زیادہ آزادی کی اجازت دیتے ہیں جہاں بدنیتی کوڈ روک سکتا ہے اور چل سکتا ہے۔

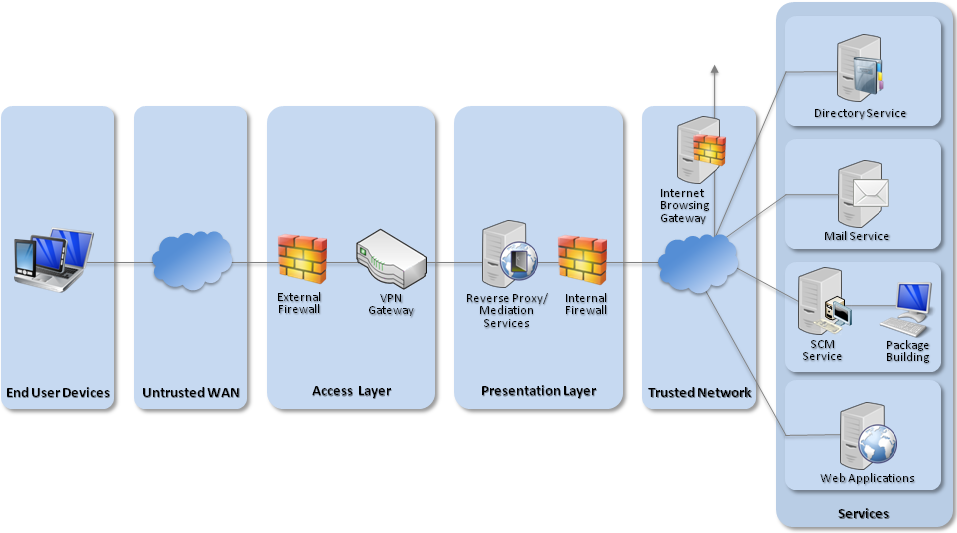

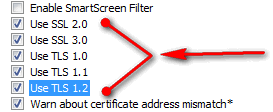

استحصال کو روکنے کے لئے ، مائیکرو سافٹ ونڈوز نے سافٹ ویئر اپ ڈیٹ جاری کیا ہے جو آپریٹنگ سسٹم کی سیکیورٹی کی تعریفوں کو اپ گریڈ کرتے ہیں اور کروم براؤزر نے سیکیورٹی اپ ڈیٹ جاری کیا ہے جو ایک سائٹ کے جاوا اسکرپٹ کو کسی میموری سے بائی پاس کو روکنے کے ل another کسی سائٹ کے پاس جانے سے روکتا ہے۔ مجموعی طور پر ایک اور جگہ. محض ان دونوں محاذوں پر اپ ڈیٹ کرنے سے استحصال کے خطرے میں 90 فیصد کمی واقع ہوجاتی ہے کیونکہ یہ گھر کے محاذ پر موجود آلہ کی حفاظت کرتا ہے اور انٹرنیٹ سے میلویئر کے انجیکشن پر پابندی عائد کرتا ہے۔ آلہ پر محفوظ معلومات کو نکالنے کے لئے مخصوص مقامات پر حملہ کرنے کے لئے کیش ٹائمنگ کا استعمال کرتے ہوئے مکین بدنیتی پر مبنی مواد کے بغیر ، قیاس آرائیوں کو اسپیکٹر کلاس حملوں کی گرفت سے محفوظ سمجھا جاتا ہے۔

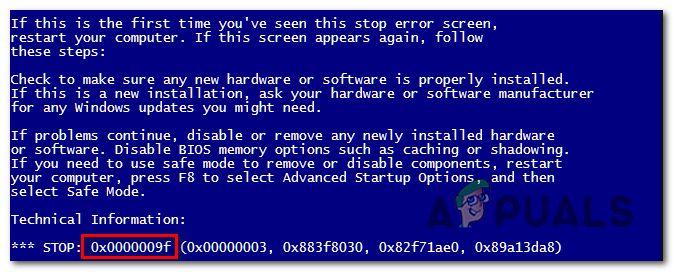

انٹیل نے اپنے آلات کی موجودہ حالت میں ممکنہ حد تک ممکنہ استحصال کو دور کرنے کے لئے سسٹم اپ ڈیٹ جاری کیا ہے اور مائیکرو سافٹ نے اپنی ویب سائٹ پر صارف دوست تخفیف گائیڈ جاری کیا ہے تاکہ صارفین کو اپنے پی سی پر بھی کچھ آسان اقدامات پر عمل کرکے حملوں سے بچنے کا موقع ملے۔ . سپیکٹر کلاس کے خطرات کا اثر عیب کی ایک شاخ سے دوسرے میں مختلف ہوتا ہے لیکن یہ اتنا غیر فعال ہوسکتا ہے کہ دوسری طرف اس سے ڈیٹا نکال کر سیکیورٹی کے خطرات لاحق ہوسکتے ہیں یا پروسیسر کو اوورلوڈ کرکے آلہ کو جسمانی خطرات لاحق ہوجاتے ہیں۔ تاکہ سپیکٹر 3.0 پگھلنے والی کمزوری کا سامنا کرنے والے چند HP اسپیکٹر آلات میں یہ دیکھا جاسکتا ہے کہ ، حد سے زیادہ گرمی ہے۔

سپیکٹر کلاس وائرس کو سمجھنے کے ل and اور کیوں کہ ہم جلد ہی اس سے دھو نہیں سکتے ، آج کے کمپیوٹر پروسیسرز میں ملازمت کے طریق کار کی نوعیت کو سمجھنا ہوگا جس کی انٹیل کے قیاس آرائی پر مبنی ضمنی چینلز کے تجزیے میں اچھی طرح سے وضاحت کی گئی ہے۔ سفید کاغذ . سب سے بڑی پروسیسنگ پاور کی دوڑ میں ، بہت سارے پروسیسرز جیسے خود انٹیل نے قیاس آرائی پر عمل درآمد کیا ہے جو پہلے سے ہی کمانڈ کی توقع کرتا ہے کہ بغیر کسی رکاوٹ کو انجام دینے کی اجازت دے جس کے بعد اگلے حکم پر عملدرآمد ہونے سے قبل چلنے کے لئے پہلے کے حکموں کا انتظار کرنے کی ضرورت نہیں ہے۔ پیشین گوئیوں کو بہتر بنانے کے ل the ، طریقہ کار سائیڈ چینل کیشے کے طریقے استعمال کرتا ہے جو نظام کو دیکھتے ہیں۔ اس میں ، کیش ٹائمنگ سائیڈ چینل کا اندازہ لگایا جاسکتا ہے کہ آیا کیش کی ایک مخصوص سطح پر معلومات کا ایک خاص ٹکڑا موجود ہے یا نہیں۔ اس کا اندازہ اقدار کی بازیافت کے لئے اٹھائے گئے وقت کی بنیاد پر کیا جاتا ہے کیونکہ میموری تک رسائی کا دورانیہ جتنا زیادہ لیتا ہے ، اس کا اندازہ لگایا جاسکتا ہے کہ اس سے کہیں زیادہ ڈیٹا کا ٹکڑا باقی ہے۔ کمپیوٹر پروسیسرز میں اس خاموش مشاہدے کے طریقہ کار کو غلط استعمال کرنے سے نجی معلومات کی ممکنہ سائیڈ چینل کے رساو کا خدشہ اسی طرح سے ہوسکتا ہے جس طرح اس کی قیمت کا تخمینہ لگانے کے لئے کیا جاتا ہے۔

سپیکٹر کلاس کی کمزوری اس طریقہ کار میں کام کرتی ہے جو اس طریقہ کار کا استحصال کرتی ہے۔ پہلی قسم وہ ہے جس میں میلویئر کا ایک ٹکڑا سیڈو کمانڈ کوڈ میں بھیجتا ہے جس سے قیاس آرائیوں کو آگے بڑھنے کے لئے درکار میموری پر مقام تک رسائی حاصل کرنے کا اشارہ ہوتا ہے۔ اس بائی پاس کے ذریعہ عام طور پر مقامات میموری پر دستیاب نہیں ہوتے ہیں۔ ایک بار جب حملہ آور مالویئر کو کسی ایسی جگہ پر رکھ سکتا ہے جہاں وہ معلومات نکالنے میں دلچسپی رکھتا ہے تو ، مالویئر قیاس آرائی کرنے والے کارکن کو کاروائیوں کی بازیافت کے لئے حد سے آگے بھیجنے کی کارروائی کرسکتا ہے جب کہ کیشے کی سطح میں دلچسپی کی یاد کو خارج کردیں۔ سپیکٹر کلاس کی کمزوریوں کی دوسری روش ایک برانچ سائڈ لائن کے علاوہ اسی طرح کی روش اختیار کرتی ہے جو مرکزی دھارے میں موجود قیاس آرائی عمل کے ساتھ تعاون میں اسی طرح ڈیٹا کی قدروں کو پامال کرتی ہے۔

جیسا کہ اب آپ سمجھ سکتے ہیں ، اس مسئلے کو حل کرنے کے لئے عملی طور پر آپ کے پاس کچھ بھی نہیں ہے کیونکہ بدنیتی پر مبنی اداکاروں نے اپنے دانتوں کو تانے بانے کے بہت سے کمروں میں ڈوبنے کے طریقے تلاش کرنے میں کامیاب کیا ہے جو انٹیل (اور آئی آر ایم سمیت دیگر) کمپیوٹر پروسیسر کی بنیاد رکھتا ہے۔ . اس مرحلے پر صرف کارروائی کی جاسکتی ہے روک تھام کے خاتمے کی کارروائی جو اس طرح کے بدنیتی پر مبنی اداکاروں کو سسٹم میں رہنے اور آلے کی اس بنیادی کمزوری کا فائدہ اٹھانے سے روکتی ہے۔

انٹیل: سب سے نمایاں طور پر متاثرہ پروسیسر